[1]

MARIA A, RAJASEKARAN A S, Al-TURJMAN F, et al Baiv: an efficient blockchain-based anonymous authentication and integrity preservation scheme for secure communication in VANETs

[J]. Electronics , 2022 , 11 (3 ): 488

DOI:10.3390/electronics11030488

[本文引用: 1]

[2]

PAN J, CUI J, WEI L, et al Secure data sharing scheme for VANETs based on edge computing

[J]. EURASIP Journal on Wireless Communications and Networking , 2019 , 169 (1 ): 1 - 11

[3]

陈蔚, 刘雪娇, 夏莹杰 基于层次分析法的车联网多因素信誉评价模型

[J]. 浙江大学学报:工学版 , 2020 , 54 (4 ): 722 - 731

[本文引用: 1]

CHEN Wei, LIU Xue-jiao, XIA Ying-jie A multi-factor reputation evaluation model for Internet of vehicles based on AHP

[J]. Journal of Zhejiang University: Engineering Science , 2020 , 54 (4 ): 722 - 731

[本文引用: 1]

[4]

LIU Z, MA J, WENG J, et al LPPTE: a lightweight privacy-preserving trust evaluation scheme for facilitating distributed data fusion in cooperative vehicular safety applications

[J]. Information Fusion , 2021 , 73 : 144 - 156

DOI:10.1016/j.inffus.2021.03.003

[本文引用: 2]

[5]

ZAVVOS E, GERDING E H, YAZDANPANAH V, et al Privacy and trust in the Internet of vehicles

[J]. IEEE Transactions on Intelligent Transportation Systems , 2022 , 23 : 10126 - 10141

DOI:10.1109/TITS.2021.3121125

[6]

El S H, ZEADALLY S, PUTHAL D Design and evaluation of a novel hierarchical trust assessment approach for vehicular networks

[J]. Vehicular Communications , 2020 , 24 : 100227

DOI:10.1016/j.vehcom.2019.100227

[本文引用: 1]

[7]

ABOU-NASSAR E M, ILIYASU A M, El-KAFRAWY P M, et al DITrust chain: towards blockchain-based trust models for sustainable healthcare IoT systems

[J]. IEEE Access , 2020 , 8 : 111223 - 111238

DOI:10.1109/ACCESS.2020.2999468

[本文引用: 1]

[8]

LIU X, HUANG H, XIAO F, et al A blockchain-based trust management with conditional privacy-preserving announcement scheme for VANETs

[J]. IEEE Internet of Things Journal , 2019 , 7 (5 ): 4101 - 4112

[9]

姚余利. 依托区块链的车联网信任管理与隐私保护研究[D]. 镇江: 江苏大学, 2021.

[本文引用: 1]

YAO Yu-li. Research on trust management and privacy protection of Internet of vehicles relying on blockchain [D]. Zhenjiang: Jiangsu University, 2021.

[本文引用: 1]

[10]

LIU Z, HUANG F, WENG J, et al BTMPP: balancing trust management and privacy preservation for emergency message dissemination in vehicular networks

[J]. IEEE Internet of Things Journal , 2020 , 8 (7 ): 5386 - 5407

[本文引用: 2]

[11]

LIU Z, WENG J, GUO J, et al PPTM: a privacy-preserving trust management scheme for emergency message dissemination in space–air–ground-integrated vehicular networks

[J]. IEEE Internet of Things Journal , 2021 , 9 (8 ): 5943 - 5956

[本文引用: 2]

[12]

唐周璇. 信誉模型研究及隐私安全性分析[D]. 成都: 电子科技大学, 2012.

[本文引用: 1]

TANG Zhou-xuan. Research on reputation model and analysis of privacy security [D]. Chengdu: University of Electronic Science and Technology of China, 2012.

[本文引用: 1]

[13]

LI B, LIANG R, ZHU D, et al Blockchain-based trust management model for location privacy preserving in VANET

[J]. IEEE Transactions on Intelligent Transportation Systems , 2020 , 22 (6 ): 3765 - 3775

[本文引用: 4]

[14]

李慧. 车联网隐私保护关键技术研究[D]. 成都: 电子科技大学, 2021.

[本文引用: 1]

LI Hui. Research on key technologies for privacy protection of Internet of vehicles [D]. Chengdu: University of Electronic Science and Technology of China, 2021.

[本文引用: 1]

[15]

AZAD M A, BAG S, PARKINSON S, et al TrustVote: privacy-preserving node ranking in vehicular networks

[J]. IEEE Internet of Things Journal , 2018 , 6 (4 ): 5878 - 5891

[本文引用: 6]

[16]

HUYNH T D, JENNINGS N R An integrated trust and reputation model for open multi-agent systems

[J]. Autonomous Agents and Multi-Agent Systems , 2006 , 13 : 119 - 154

DOI:10.1007/s10458-005-6825-4

[本文引用: 1]

[17]

CHENG H, SHOJAFAR M, ALAZAB M, et al PPVF: privacy-preserving protocol for vehicle feedback in cloud-assisted VANET

[J]. IEEE Transactions on Intelligent Transportation Systems , 2022 , 23 : 9391 - 9403

DOI:10.1109/TITS.2021.3117950

[本文引用: 7]

[18]

李永强. 基于区块链和信誉机制的车联网数据共享安全方法研究[D]. 烟台: 烟台大学, 2022.

[本文引用: 2]

LI Yong-qiang. Research on the security method of Internet of vehicles data sharing based on blockchain and reputation mechanism [D]. Yantai: Yantai University, 2022.

[本文引用: 2]

[19]

LIU X, DENG R H, CHOO K, et al An efficient privacy-preserving outsourced calculation toolkit with multiple keys

[J]. IEEE Transactions on Information Forensics and Security , 2016 , 11 (11 ): 2401 - 2414

DOI:10.1109/TIFS.2016.2573770

[本文引用: 1]

[20]

LU Z, WANG Q, QU G, et al. BARS: a blockchain-based anonymous reputation system for trust management in VANETs [C]// 17th IEEE International Conference on Trust, Security and Privacy in Computing and Communications . New York: IEEE, 2018: 98-103.

[本文引用: 3]

[21]

NAKAMOTO S Bitcoin: a peer-to-peer electronic cash system

[J]. Decentralized Business Review , 2008 , 4 (2 ): 21260

[本文引用: 1]

[22]

JANG S Y, PARK S K, CHO J H, et al CARES: context-aware trust estimation system for realtime crowdsensing services in vehicular edge networks

[J]. ACM Transactions on Internet Technology , 2022 , 22 (4 ): 1 - 24

[本文引用: 1]

[23]

JAMAL A, GURMANI M U, AWAN S, et al. Blockchain enabled secure and efficient reputation management for vehicular energy network [C]// Complex, Intelligent and Software Intensive Systems: Proceedings of the 15th International Conference on Complex, Intelligent and Software Intensive Systems . Cham: Springer, 2021, 278: 406-416.

[本文引用: 2]

[24]

刘雪娇, 殷一丹, 陈蔚, 等 基于区块链的车联网数据安全共享方案

[J]. 浙江大学学报: 工学版 , 2021 , 55 (5 ): 957 - 965

[本文引用: 2]

LIU Xue-jiao, YIN Yi-dan, CHEN Wei, et al Data security sharing scheme of Internet of Vehicles based on blockchain

[J]. Journal of Zhejiang University: Engineering Science , 2021 , 55 (5 ): 957 - 965

[本文引用: 2]

[25]

AHMED W, DI W, MUKATHE D Privacy-preserving blockchain-based authentication and trust management in VANETs

[J]. IET Networks , 2022 , 11 (3/4 ): 89 - 111

[本文引用: 1]

[26]

JAVAID U, AMAN M N, SIKDAR B. DrivMan: driving trust management and data sharing in VANETS with blockchain and smart contracts [C]// 89th IEEE Vehicular Technology Conference. In Kuala Lumpur, Malaysia: IEEE, 2019: 1-5.

[本文引用: 1]

[27]

刘雪娇, 王慧敏, 夏莹杰, 等 具有隐私保护的车联网空间众包任务分配方法

[J]. 浙江大学学报: 工学版 , 2022 , 56 (7 ): 1267 - 1275

[本文引用: 1]

LIU Xue-jiao, WANG Hui-min, XIA Ying-jie, et al Crowdsourcing task assignment method for Internet of Vehicles space with privacy protection

[J]. Journal of Zhejiang University: Engineering Science , 2022 , 56 (7 ): 1267 - 1275

[本文引用: 1]

[28]

LIU G, FAN N, WU C Q, et al On a blockchain-based security scheme for defense against malicious nodes in vehicular ad-hoc networks

[J]. Sensors , 2022 , 22 (14 ): 5361

DOI:10.3390/s22145361

[29]

沈华杰. 车联网中基于联盟链的轻量级认证和隐私保护方案研究[D]. 上海: 华东师范大学, 2022.

SHEN Hua-jie. Research on the lightweight authentication and privacy protection scheme based on consortium chain in the Internet of vehicles [D]. Shanghai: East China Normal University, 2022.

[30]

WU J, CHEN X, ZHANG L, et al A multi-secret reputation adjustment method in the secret sharing for Internet of vehicles

[J]. Security and Communication Networks , 2022 , 3 : 1 - 13

[本文引用: 1]

[31]

PHAM T N D, YEO C K Adaptive trust and privacy management framework for vehicular networks

[J]. Vehicular Communications , 2018 , 13 (4 ): 1 - 12

[本文引用: 2]

[32]

REHMAN O, OULD-KHAOUA M A hybrid relay node selection scheme for message dissemination in VANETs

[J]. Future Generation Computer Systems , 2019 , 93 : 1 - 17

DOI:10.1016/j.future.2018.10.042

[本文引用: 2]

[33]

HUANG T, GUO X, ZHANG Y, et al Collaborative content downloading in VANETs with fuzzy comprehensive evaluation

[J]. Symmetry , 2019 , 11 (4 ): 502

DOI:10.3390/sym11040502

[本文引用: 1]

[34]

LIU X, MA O, CHEN W, et al. HDRS: a hybrid reputation system with dynamic update Interval for detecting malicious vehicles in VANETs [J]. IEEE Transactions on Intelligent Transportation Systems , 2021, 23(8): 12766-12777 .

[本文引用: 4]

[35]

FU X, WANG H, SHI P A survey of Blockchain consensus algorithms: mechanism, design and applications

[J]. Science China Information Sciences , 2021 , 64 (2 ): 1 - 15

[本文引用: 1]

[36]

LI K, AU M H, HO W H, et al. An efficient conditional privacy-preserving authentication scheme for vehicular ad hoc networks using online/offline certificateless aggregate signature [C]// International Conference on Provable Security . Cham: Springer, 2019: 59-76.

[本文引用: 2]

[37]

RAJA KUMAR K, KARYEMSETTY N, SAMATHA B. Performance analysis of vehicular network scenarios using SUMO and NS2 simulators [M]//Data engineering and communication technology . Singapore: Springer, 2021: 337-344.

[38]

ALJABRY I A, AL-SUHAIL G A A survey on network simulators for vehicular ad-hoc networks (VANETS)

[J]. lnternational Journal of Computer Applications , 2021 , 174 (11 ): 1 - 9

[本文引用: 1]

Baiv: an efficient blockchain-based anonymous authentication and integrity preservation scheme for secure communication in VANETs

1

2022

... 近年来,随着第五代通信技术(5G)的广泛应用和车载无线通信技术的迅猛发展,作为智慧交通系统基础设施的车辆自组织网络(vehicular Ad-hoc networks ,VANETs)因其在改善道路安全和提高交通效率方面的巨大潜力,被学术界和工业界广泛关注[1 -3 ] . 信誉机制作为车联网的重要组成部分,在车辆的通信安全中发挥着重要作用. ...

Secure data sharing scheme for VANETs based on edge computing

0

2019

基于层次分析法的车联网多因素信誉评价模型

1

2020

... 近年来,随着第五代通信技术(5G)的广泛应用和车载无线通信技术的迅猛发展,作为智慧交通系统基础设施的车辆自组织网络(vehicular Ad-hoc networks ,VANETs)因其在改善道路安全和提高交通效率方面的巨大潜力,被学术界和工业界广泛关注[1 -3 ] . 信誉机制作为车联网的重要组成部分,在车辆的通信安全中发挥着重要作用. ...

基于层次分析法的车联网多因素信誉评价模型

1

2020

... 近年来,随着第五代通信技术(5G)的广泛应用和车载无线通信技术的迅猛发展,作为智慧交通系统基础设施的车辆自组织网络(vehicular Ad-hoc networks ,VANETs)因其在改善道路安全和提高交通效率方面的巨大潜力,被学术界和工业界广泛关注[1 -3 ] . 信誉机制作为车联网的重要组成部分,在车辆的通信安全中发挥着重要作用. ...

LPPTE: a lightweight privacy-preserving trust evaluation scheme for facilitating distributed data fusion in cooperative vehicular safety applications

2

2021

... 根据计算数据的基础结构,信誉机制可以分为集中式和分布式2种. 中心化信誉机制依赖于唯一的第三方实体(信誉中心),实现信誉更新、存储[4 -6 ] . 由于VANETs的开放、分布式及高动态特性,集中式方案极易产生中心服务器不可信、用户隐私泄露的问题. Abou-Nassar等[7 -9 ] 提出结合区块链技术,构建分布式信誉. 虽然上述方案提供了许多可行的方法,但忽略了重要的事实: VANETs中存在的智能恶意车辆可能会在特定的时间段内控制恶意行为的比例,从而绕过信誉系统的检测[10 -11 ] . ...

... Wu等[30 ] 提出基于多秘密共享信誉的方案,通过使用二元非对称多项式实现秘密的异步重构,每个参与者都持有单变量多项式的共享划分信息部分. 当秘密被重建时,共享信息部分不直接展示,保证共享信息不泄露. 针对信誉和隐私之间的权衡问题,Pham等[31 ] 提出车联网自适应信任和隐私管理的方案,允许车辆通过身份或信任等级识别网络节点,在隐私优先时隐藏身份或信任级别. Liu等[10 ] 提出类似的工作,利用基于布隆过滤器(Bloom filter,BF)的私有集相交(PSI)技术,提出BTMPP的新方案,实现在紧急消息传播中信任管理和隐私保护间的平衡. 为了更好地平衡信任评估与隐私保护,促进道路车辆安全应用中的分布式数据融合,Liu等[4 ] 提出轻量级隐私保护信任评估(LPPTE)方案. Azad等[15 ] 提出基于协作众包的车辆信誉系统(TrustVote),该系统允许交互车辆隐藏他们的评级分数. Cheng等[17 ] 提出基于云辅助的车联网反馈数据隐私保护协议(PPVF),该协议集成了同态加密和数据聚合技术,实现了在不侵犯车辆反馈数据隐私的情况下计算目标车辆信誉. 上述方案采用的传统同态加密方法只能使用同一密钥加密数据,计算中心拥有唯一强私钥,导致反馈数据可能被同密钥车辆或半可信的基础设施泄露,不能满足车联网信誉机制数据隐私保护的需求. ...

Privacy and trust in the Internet of vehicles

0

2022

Design and evaluation of a novel hierarchical trust assessment approach for vehicular networks

1

2020

... 根据计算数据的基础结构,信誉机制可以分为集中式和分布式2种. 中心化信誉机制依赖于唯一的第三方实体(信誉中心),实现信誉更新、存储[4 -6 ] . 由于VANETs的开放、分布式及高动态特性,集中式方案极易产生中心服务器不可信、用户隐私泄露的问题. Abou-Nassar等[7 -9 ] 提出结合区块链技术,构建分布式信誉. 虽然上述方案提供了许多可行的方法,但忽略了重要的事实: VANETs中存在的智能恶意车辆可能会在特定的时间段内控制恶意行为的比例,从而绕过信誉系统的检测[10 -11 ] . ...

DITrust chain: towards blockchain-based trust models for sustainable healthcare IoT systems

1

2020

... 根据计算数据的基础结构,信誉机制可以分为集中式和分布式2种. 中心化信誉机制依赖于唯一的第三方实体(信誉中心),实现信誉更新、存储[4 -6 ] . 由于VANETs的开放、分布式及高动态特性,集中式方案极易产生中心服务器不可信、用户隐私泄露的问题. Abou-Nassar等[7 -9 ] 提出结合区块链技术,构建分布式信誉. 虽然上述方案提供了许多可行的方法,但忽略了重要的事实: VANETs中存在的智能恶意车辆可能会在特定的时间段内控制恶意行为的比例,从而绕过信誉系统的检测[10 -11 ] . ...

A blockchain-based trust management with conditional privacy-preserving announcement scheme for VANETs

0

2019

1

... 根据计算数据的基础结构,信誉机制可以分为集中式和分布式2种. 中心化信誉机制依赖于唯一的第三方实体(信誉中心),实现信誉更新、存储[4 -6 ] . 由于VANETs的开放、分布式及高动态特性,集中式方案极易产生中心服务器不可信、用户隐私泄露的问题. Abou-Nassar等[7 -9 ] 提出结合区块链技术,构建分布式信誉. 虽然上述方案提供了许多可行的方法,但忽略了重要的事实: VANETs中存在的智能恶意车辆可能会在特定的时间段内控制恶意行为的比例,从而绕过信誉系统的检测[10 -11 ] . ...

1

... 根据计算数据的基础结构,信誉机制可以分为集中式和分布式2种. 中心化信誉机制依赖于唯一的第三方实体(信誉中心),实现信誉更新、存储[4 -6 ] . 由于VANETs的开放、分布式及高动态特性,集中式方案极易产生中心服务器不可信、用户隐私泄露的问题. Abou-Nassar等[7 -9 ] 提出结合区块链技术,构建分布式信誉. 虽然上述方案提供了许多可行的方法,但忽略了重要的事实: VANETs中存在的智能恶意车辆可能会在特定的时间段内控制恶意行为的比例,从而绕过信誉系统的检测[10 -11 ] . ...

BTMPP: balancing trust management and privacy preservation for emergency message dissemination in vehicular networks

2

2020

... 根据计算数据的基础结构,信誉机制可以分为集中式和分布式2种. 中心化信誉机制依赖于唯一的第三方实体(信誉中心),实现信誉更新、存储[4 -6 ] . 由于VANETs的开放、分布式及高动态特性,集中式方案极易产生中心服务器不可信、用户隐私泄露的问题. Abou-Nassar等[7 -9 ] 提出结合区块链技术,构建分布式信誉. 虽然上述方案提供了许多可行的方法,但忽略了重要的事实: VANETs中存在的智能恶意车辆可能会在特定的时间段内控制恶意行为的比例,从而绕过信誉系统的检测[10 -11 ] . ...

... Wu等[30 ] 提出基于多秘密共享信誉的方案,通过使用二元非对称多项式实现秘密的异步重构,每个参与者都持有单变量多项式的共享划分信息部分. 当秘密被重建时,共享信息部分不直接展示,保证共享信息不泄露. 针对信誉和隐私之间的权衡问题,Pham等[31 ] 提出车联网自适应信任和隐私管理的方案,允许车辆通过身份或信任等级识别网络节点,在隐私优先时隐藏身份或信任级别. Liu等[10 ] 提出类似的工作,利用基于布隆过滤器(Bloom filter,BF)的私有集相交(PSI)技术,提出BTMPP的新方案,实现在紧急消息传播中信任管理和隐私保护间的平衡. 为了更好地平衡信任评估与隐私保护,促进道路车辆安全应用中的分布式数据融合,Liu等[4 ] 提出轻量级隐私保护信任评估(LPPTE)方案. Azad等[15 ] 提出基于协作众包的车辆信誉系统(TrustVote),该系统允许交互车辆隐藏他们的评级分数. Cheng等[17 ] 提出基于云辅助的车联网反馈数据隐私保护协议(PPVF),该协议集成了同态加密和数据聚合技术,实现了在不侵犯车辆反馈数据隐私的情况下计算目标车辆信誉. 上述方案采用的传统同态加密方法只能使用同一密钥加密数据,计算中心拥有唯一强私钥,导致反馈数据可能被同密钥车辆或半可信的基础设施泄露,不能满足车联网信誉机制数据隐私保护的需求. ...

PPTM: a privacy-preserving trust management scheme for emergency message dissemination in space–air–ground-integrated vehicular networks

2

2021

... 根据计算数据的基础结构,信誉机制可以分为集中式和分布式2种. 中心化信誉机制依赖于唯一的第三方实体(信誉中心),实现信誉更新、存储[4 -6 ] . 由于VANETs的开放、分布式及高动态特性,集中式方案极易产生中心服务器不可信、用户隐私泄露的问题. Abou-Nassar等[7 -9 ] 提出结合区块链技术,构建分布式信誉. 虽然上述方案提供了许多可行的方法,但忽略了重要的事实: VANETs中存在的智能恶意车辆可能会在特定的时间段内控制恶意行为的比例,从而绕过信誉系统的检测[10 -11 ] . ...

... Comparison with other reputation update models in VANETs

Tab.1 方案 信誉更新来源 核心算法 信誉更新方式 抵御攻击 文献[11 ]方案 历史数据、直接交互 0-1编码、FNV hash 中心数据库 链接攻击、假消息攻击 文献[13 ]方案 直接交互 分布式k-匿名 区块链 假消息攻击、开关攻击 文献[15 ]方案 直接交互、信任可靠度 加法同态 路侧单元 假消息攻击、合谋攻击 文献[20 ]方案 直接交互 — 区块链 假消息攻击 文献[17 ]方案 直接交互 Paillier[23 ] 中心云 自私行为、假消息攻击 本文方案 历史数据、直接交互、参数风险、信任可靠度 DT-PKC 区块链 链接攻击、自私行为、开关攻击、

在信誉更新过程中加入回溯时间自适应调整的更新限制,能够有效防止恶意车辆通过控制信誉周期变化的开关攻击. 在方案中,车辆皆采用定期更换的假名进行通信,能够在一定程度上防止链接攻击. 针对只享受车联网服务而不提供协助的自私行为,车辆将被加入黑名单. 在信誉更新的过程中,车辆记录并评价所有交互,因此发送假信息的车辆将受到处罚,这可以有效防御假消息攻击. 引入数据可靠度评估模块,可以过滤不可靠参数来避免合谋攻击. 相比于其他方案,本方案能够抵御各类攻击,提高系统的安全性和鲁棒性. ...

1

... 在信誉更新的过程中,部分车辆可能会犹豫是否提供交互评价[12 -13 ] . 因为在评价数据上传的过程中,可能遭到车辆的恶意窃听并且半可信的路侧基础设施可能会泄露评价数据,导致车辆消极履行评价义务. 在评价数据中可能隐含车辆用户ID、兴趣爱好、交互与评价习惯等隐私信息[14 -17 ] . 若评价数据泄露,则将极大地损害用户利益,甚至将用户置于危险中. ...

1

... 在信誉更新的过程中,部分车辆可能会犹豫是否提供交互评价[12 -13 ] . 因为在评价数据上传的过程中,可能遭到车辆的恶意窃听并且半可信的路侧基础设施可能会泄露评价数据,导致车辆消极履行评价义务. 在评价数据中可能隐含车辆用户ID、兴趣爱好、交互与评价习惯等隐私信息[14 -17 ] . 若评价数据泄露,则将极大地损害用户利益,甚至将用户置于危险中. ...

Blockchain-based trust management model for location privacy preserving in VANET

4

2020

... 在信誉更新的过程中,部分车辆可能会犹豫是否提供交互评价[12 -13 ] . 因为在评价数据上传的过程中,可能遭到车辆的恶意窃听并且半可信的路侧基础设施可能会泄露评价数据,导致车辆消极履行评价义务. 在评价数据中可能隐含车辆用户ID、兴趣爱好、交互与评价习惯等隐私信息[14 -17 ] . 若评价数据泄露,则将极大地损害用户利益,甚至将用户置于危险中. ...

... 为了提高车联网信誉机制的安全性,Lu等[20 ] 提出基于区块链的匿名信誉系统(BARS),通过构建双区块链(CerBC和RevBC)实现车辆信誉认证和撤销的透明化,使用公钥作为通信假名来保护车辆的隐私. Li等[13 ] 提出基于区块链的车联网信任管理模型,通过构造RSUs主导的匿名隐藏区域算法来保证车辆隐私安全,在通信中使用数字证书作为假名,避免身份信息泄漏. 针对潜在的恶意车辆,通过注入虚假紧急消息来宣布交通事故的虚假攻击. Ahmed等[25 ] 提出基于区块链的身份认证和信任管理模型,通过评估车辆和数据的可信度,检测和处理虚假信息. 针对内部车辆广播伪造信息和泄露车辆轨迹信息的问题,Javaid等[26 ] 提出基于区块链的分布式信任管理方案,实现VANETs中车辆之间消息的安全共享和隐私保护. 该方案通过权威中心(CA)为每辆车分配唯一的加密指纹,消除公钥与真实身份之间的联系,以保护车辆节点的身份免受攻击. 综上所述,车联网信誉评估采用区块链技术已成为趋势,但面临着一些技术挑战,包括提高检测的准确性、系统效率和加强隐私保护等. ...

... Comparison with other reputation update models in VANETs

Tab.1 方案 信誉更新来源 核心算法 信誉更新方式 抵御攻击 文献[11 ]方案 历史数据、直接交互 0-1编码、FNV hash 中心数据库 链接攻击、假消息攻击 文献[13 ]方案 直接交互 分布式k-匿名 区块链 假消息攻击、开关攻击 文献[15 ]方案 直接交互、信任可靠度 加法同态 路侧单元 假消息攻击、合谋攻击 文献[20 ]方案 直接交互 — 区块链 假消息攻击 文献[17 ]方案 直接交互 Paillier[23 ] 中心云 自私行为、假消息攻击 本文方案 历史数据、直接交互、参数风险、信任可靠度 DT-PKC 区块链 链接攻击、自私行为、开关攻击、

在信誉更新过程中加入回溯时间自适应调整的更新限制,能够有效防止恶意车辆通过控制信誉周期变化的开关攻击. 在方案中,车辆皆采用定期更换的假名进行通信,能够在一定程度上防止链接攻击. 针对只享受车联网服务而不提供协助的自私行为,车辆将被加入黑名单. 在信誉更新的过程中,车辆记录并评价所有交互,因此发送假信息的车辆将受到处罚,这可以有效防御假消息攻击. 引入数据可靠度评估模块,可以过滤不可靠参数来避免合谋攻击. 相比于其他方案,本方案能够抵御各类攻击,提高系统的安全性和鲁棒性. ...

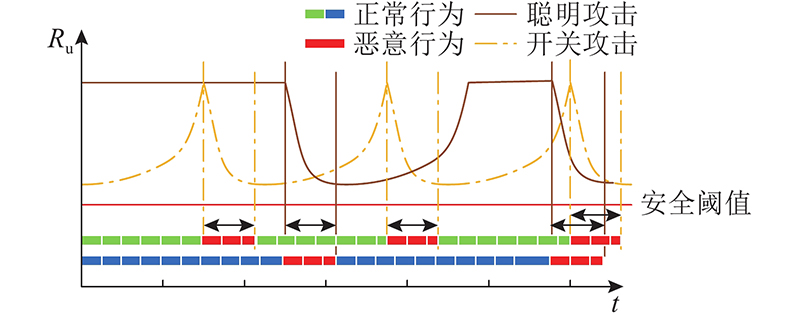

... 3)抵御智能的不诚实行为. 如图11 所示为当道路车辆中智能的恶意车辆比例为25%时,不同方案对于恶意车辆的检测性能. 可以看出,随着系统检测时间的增加,相比于同类型的车联网信誉方案[13 ] ,提出的信誉模型对于该类恶意车辆的检测效率可以提高10%左右;与传统的信誉方案Azad[15 ] 相比,本文方案的检测效率可以提高30%以上. 这是由于当车辆进行信誉更新时,本文方案能够根据环境因素和车辆历史信誉变化轨迹自适应地调整回溯时间窗口,极大地避免了智能的恶意车辆以周期或非周期性的低成本信誉变化绕过检测系统. ...

1

... 在信誉更新的过程中,部分车辆可能会犹豫是否提供交互评价[12 -13 ] . 因为在评价数据上传的过程中,可能遭到车辆的恶意窃听并且半可信的路侧基础设施可能会泄露评价数据,导致车辆消极履行评价义务. 在评价数据中可能隐含车辆用户ID、兴趣爱好、交互与评价习惯等隐私信息[14 -17 ] . 若评价数据泄露,则将极大地损害用户利益,甚至将用户置于危险中. ...

1

... 在信誉更新的过程中,部分车辆可能会犹豫是否提供交互评价[12 -13 ] . 因为在评价数据上传的过程中,可能遭到车辆的恶意窃听并且半可信的路侧基础设施可能会泄露评价数据,导致车辆消极履行评价义务. 在评价数据中可能隐含车辆用户ID、兴趣爱好、交互与评价习惯等隐私信息[14 -17 ] . 若评价数据泄露,则将极大地损害用户利益,甚至将用户置于危险中. ...

TrustVote: privacy-preserving node ranking in vehicular networks

6

2018

... Wu等[30 ] 提出基于多秘密共享信誉的方案,通过使用二元非对称多项式实现秘密的异步重构,每个参与者都持有单变量多项式的共享划分信息部分. 当秘密被重建时,共享信息部分不直接展示,保证共享信息不泄露. 针对信誉和隐私之间的权衡问题,Pham等[31 ] 提出车联网自适应信任和隐私管理的方案,允许车辆通过身份或信任等级识别网络节点,在隐私优先时隐藏身份或信任级别. Liu等[10 ] 提出类似的工作,利用基于布隆过滤器(Bloom filter,BF)的私有集相交(PSI)技术,提出BTMPP的新方案,实现在紧急消息传播中信任管理和隐私保护间的平衡. 为了更好地平衡信任评估与隐私保护,促进道路车辆安全应用中的分布式数据融合,Liu等[4 ] 提出轻量级隐私保护信任评估(LPPTE)方案. Azad等[15 ] 提出基于协作众包的车辆信誉系统(TrustVote),该系统允许交互车辆隐藏他们的评级分数. Cheng等[17 ] 提出基于云辅助的车联网反馈数据隐私保护协议(PPVF),该协议集成了同态加密和数据聚合技术,实现了在不侵犯车辆反馈数据隐私的情况下计算目标车辆信誉. 上述方案采用的传统同态加密方法只能使用同一密钥加密数据,计算中心拥有唯一强私钥,导致反馈数据可能被同密钥车辆或半可信的基础设施泄露,不能满足车联网信誉机制数据隐私保护的需求. ...

... Comparison with other reputation update models in VANETs

Tab.1 方案 信誉更新来源 核心算法 信誉更新方式 抵御攻击 文献[11 ]方案 历史数据、直接交互 0-1编码、FNV hash 中心数据库 链接攻击、假消息攻击 文献[13 ]方案 直接交互 分布式k-匿名 区块链 假消息攻击、开关攻击 文献[15 ]方案 直接交互、信任可靠度 加法同态 路侧单元 假消息攻击、合谋攻击 文献[20 ]方案 直接交互 — 区块链 假消息攻击 文献[17 ]方案 直接交互 Paillier[23 ] 中心云 自私行为、假消息攻击 本文方案 历史数据、直接交互、参数风险、信任可靠度 DT-PKC 区块链 链接攻击、自私行为、开关攻击、

在信誉更新过程中加入回溯时间自适应调整的更新限制,能够有效防止恶意车辆通过控制信誉周期变化的开关攻击. 在方案中,车辆皆采用定期更换的假名进行通信,能够在一定程度上防止链接攻击. 针对只享受车联网服务而不提供协助的自私行为,车辆将被加入黑名单. 在信誉更新的过程中,车辆记录并评价所有交互,因此发送假信息的车辆将受到处罚,这可以有效防御假消息攻击. 引入数据可靠度评估模块,可以过滤不可靠参数来避免合谋攻击. 相比于其他方案,本方案能够抵御各类攻击,提高系统的安全性和鲁棒性. ...

... 3)抵御智能的不诚实行为. 如图11 所示为当道路车辆中智能的恶意车辆比例为25%时,不同方案对于恶意车辆的检测性能. 可以看出,随着系统检测时间的增加,相比于同类型的车联网信誉方案[13 ] ,提出的信誉模型对于该类恶意车辆的检测效率可以提高10%左右;与传统的信誉方案Azad[15 ] 相比,本文方案的检测效率可以提高30%以上. 这是由于当车辆进行信誉更新时,本文方案能够根据环境因素和车辆历史信誉变化轨迹自适应地调整回溯时间窗口,极大地避免了智能的恶意车辆以周期或非周期性的低成本信誉变化绕过检测系统. ...

... 4)信誉模型误报率. 如图12 所示为当道路环境中车辆速度和数量保持不变时,随着恶意车辆的存在比例发生变化,文献[15 ]方案、文献[17 ]方案和本文方案的检测误报率比较. 图中,P FA 为假阳性率,P FN 为假阴性率. 从12 (a)可以看出,相比于文献[15 ]、[17 ]的方案,本文方案在恶意车辆检测的过程中保持较低的假阳性率. 从12 (b)可以看出,本文方案的检测假阴性率低于同类比较方案. 这是因为文献[15 ]、[17 ]方案在信誉策略制定时忽略了评估者对车辆信誉异常波动的敏感程度,这种检测敏感度会造成系统对部分车辆的误报. 本文方案通过增加可靠度评估模块,衡量计算数据的可靠度,有效降低了系统误报的风险. ...

... (a)可以看出,相比于文献[15 ]、[17 ]的方案,本文方案在恶意车辆检测的过程中保持较低的假阳性率. 从12 (b)可以看出,本文方案的检测假阴性率低于同类比较方案. 这是因为文献[15 ]、[17 ]方案在信誉策略制定时忽略了评估者对车辆信誉异常波动的敏感程度,这种检测敏感度会造成系统对部分车辆的误报. 本文方案通过增加可靠度评估模块,衡量计算数据的可靠度,有效降低了系统误报的风险. ...

... (b)可以看出,本文方案的检测假阴性率低于同类比较方案. 这是因为文献[15 ]、[17 ]方案在信誉策略制定时忽略了评估者对车辆信誉异常波动的敏感程度,这种检测敏感度会造成系统对部分车辆的误报. 本文方案通过增加可靠度评估模块,衡量计算数据的可靠度,有效降低了系统误报的风险. ...

An integrated trust and reputation model for open multi-agent systems

1

2006

... 直接风险 $ {\mathrm{\alpha }}_{\mathrm{D}}\left({\mu }_{{\rm{r}}}\right) $ 图2 ),该车辆为恶意或自私车辆的风险将显著增加[16 ] . 该方案通过计算车辆在特定回溯时间 $ \Delta {{t}} $

PPVF: privacy-preserving protocol for vehicle feedback in cloud-assisted VANET

7

2022

... 在信誉更新的过程中,部分车辆可能会犹豫是否提供交互评价[12 -13 ] . 因为在评价数据上传的过程中,可能遭到车辆的恶意窃听并且半可信的路侧基础设施可能会泄露评价数据,导致车辆消极履行评价义务. 在评价数据中可能隐含车辆用户ID、兴趣爱好、交互与评价习惯等隐私信息[14 -17 ] . 若评价数据泄露,则将极大地损害用户利益,甚至将用户置于危险中. ...

... Wu等[30 ] 提出基于多秘密共享信誉的方案,通过使用二元非对称多项式实现秘密的异步重构,每个参与者都持有单变量多项式的共享划分信息部分. 当秘密被重建时,共享信息部分不直接展示,保证共享信息不泄露. 针对信誉和隐私之间的权衡问题,Pham等[31 ] 提出车联网自适应信任和隐私管理的方案,允许车辆通过身份或信任等级识别网络节点,在隐私优先时隐藏身份或信任级别. Liu等[10 ] 提出类似的工作,利用基于布隆过滤器(Bloom filter,BF)的私有集相交(PSI)技术,提出BTMPP的新方案,实现在紧急消息传播中信任管理和隐私保护间的平衡. 为了更好地平衡信任评估与隐私保护,促进道路车辆安全应用中的分布式数据融合,Liu等[4 ] 提出轻量级隐私保护信任评估(LPPTE)方案. Azad等[15 ] 提出基于协作众包的车辆信誉系统(TrustVote),该系统允许交互车辆隐藏他们的评级分数. Cheng等[17 ] 提出基于云辅助的车联网反馈数据隐私保护协议(PPVF),该协议集成了同态加密和数据聚合技术,实现了在不侵犯车辆反馈数据隐私的情况下计算目标车辆信誉. 上述方案采用的传统同态加密方法只能使用同一密钥加密数据,计算中心拥有唯一强私钥,导致反馈数据可能被同密钥车辆或半可信的基础设施泄露,不能满足车联网信誉机制数据隐私保护的需求. ...

... Comparison with other reputation update models in VANETs

Tab.1 方案 信誉更新来源 核心算法 信誉更新方式 抵御攻击 文献[11 ]方案 历史数据、直接交互 0-1编码、FNV hash 中心数据库 链接攻击、假消息攻击 文献[13 ]方案 直接交互 分布式k-匿名 区块链 假消息攻击、开关攻击 文献[15 ]方案 直接交互、信任可靠度 加法同态 路侧单元 假消息攻击、合谋攻击 文献[20 ]方案 直接交互 — 区块链 假消息攻击 文献[17 ]方案 直接交互 Paillier[23 ] 中心云 自私行为、假消息攻击 本文方案 历史数据、直接交互、参数风险、信任可靠度 DT-PKC 区块链 链接攻击、自私行为、开关攻击、

在信誉更新过程中加入回溯时间自适应调整的更新限制,能够有效防止恶意车辆通过控制信誉周期变化的开关攻击. 在方案中,车辆皆采用定期更换的假名进行通信,能够在一定程度上防止链接攻击. 针对只享受车联网服务而不提供协助的自私行为,车辆将被加入黑名单. 在信誉更新的过程中,车辆记录并评价所有交互,因此发送假信息的车辆将受到处罚,这可以有效防御假消息攻击. 引入数据可靠度评估模块,可以过滤不可靠参数来避免合谋攻击. 相比于其他方案,本方案能够抵御各类攻击,提高系统的安全性和鲁棒性. ...

... 为了评估信誉模型针对VANETs中车辆恶意行为的检测性能,参照信誉安全标准[17 ] ,分别设置检测率、误报率和时间开销等指标. ...

... 4)信誉模型误报率. 如图12 所示为当道路环境中车辆速度和数量保持不变时,随着恶意车辆的存在比例发生变化,文献[15 ]方案、文献[17 ]方案和本文方案的检测误报率比较. 图中,P FA 为假阳性率,P FN 为假阴性率. 从12 (a)可以看出,相比于文献[15 ]、[17 ]的方案,本文方案在恶意车辆检测的过程中保持较低的假阳性率. 从12 (b)可以看出,本文方案的检测假阴性率低于同类比较方案. 这是因为文献[15 ]、[17 ]方案在信誉策略制定时忽略了评估者对车辆信誉异常波动的敏感程度,这种检测敏感度会造成系统对部分车辆的误报. 本文方案通过增加可靠度评估模块,衡量计算数据的可靠度,有效降低了系统误报的风险. ...

... ]、[17 ]的方案,本文方案在恶意车辆检测的过程中保持较低的假阳性率. 从12 (b)可以看出,本文方案的检测假阴性率低于同类比较方案. 这是因为文献[15 ]、[17 ]方案在信誉策略制定时忽略了评估者对车辆信誉异常波动的敏感程度,这种检测敏感度会造成系统对部分车辆的误报. 本文方案通过增加可靠度评估模块,衡量计算数据的可靠度,有效降低了系统误报的风险. ...

... ]、[17 ]方案在信誉策略制定时忽略了评估者对车辆信誉异常波动的敏感程度,这种检测敏感度会造成系统对部分车辆的误报. 本文方案通过增加可靠度评估模块,衡量计算数据的可靠度,有效降低了系统误报的风险. ...

2

... 为了解决上述问题,本文提出区块链架构下具有隐私保护的车联网信誉模型. 该模型基于区块链[18 ] 技术实现了分布式可信的车辆信誉更新,结合多密钥全同态密码算法[19 ] ,确保了路侧单元(road side units, RSUs)和移动边缘服务器(mobile edge server, MES)能够通过部分强私钥对车辆信誉进行密文协作计算,保护评价数据的隐私. 通过计算车辆历史信誉的可信度及通信环境的安全性,实现了回溯时间间隔的动态调整. 本文的主要贡献如下. ...

... 该模块主要通过结合多密钥全同态密码(distributed two-trapdoor public-key cryptosystem,DT-PKC)算法[18 ] ,实现数据的加解密运算,主要步骤如下. ...

2

... 为了解决上述问题,本文提出区块链架构下具有隐私保护的车联网信誉模型. 该模型基于区块链[18 ] 技术实现了分布式可信的车辆信誉更新,结合多密钥全同态密码算法[19 ] ,确保了路侧单元(road side units, RSUs)和移动边缘服务器(mobile edge server, MES)能够通过部分强私钥对车辆信誉进行密文协作计算,保护评价数据的隐私. 通过计算车辆历史信誉的可信度及通信环境的安全性,实现了回溯时间间隔的动态调整. 本文的主要贡献如下. ...

... 该模块主要通过结合多密钥全同态密码(distributed two-trapdoor public-key cryptosystem,DT-PKC)算法[18 ] ,实现数据的加解密运算,主要步骤如下. ...

An efficient privacy-preserving outsourced calculation toolkit with multiple keys

1

2016

... 为了解决上述问题,本文提出区块链架构下具有隐私保护的车联网信誉模型. 该模型基于区块链[18 ] 技术实现了分布式可信的车辆信誉更新,结合多密钥全同态密码算法[19 ] ,确保了路侧单元(road side units, RSUs)和移动边缘服务器(mobile edge server, MES)能够通过部分强私钥对车辆信誉进行密文协作计算,保护评价数据的隐私. 通过计算车辆历史信誉的可信度及通信环境的安全性,实现了回溯时间间隔的动态调整. 本文的主要贡献如下. ...

3

... 自从2008年中本聪提出比特币以来,区块链作为比特币协议的底层技术,由于具有去中心化、不可伪造和不可篡改等重要特性, VANETs普遍采用区块链建立信誉机制[20 -21 ] . 区块链技术被运用于车联网其他领域,如群智感知[22 ] 、信誉管理[23 ] 及车辆理赔[24 ] 等. ...

... 为了提高车联网信誉机制的安全性,Lu等[20 ] 提出基于区块链的匿名信誉系统(BARS),通过构建双区块链(CerBC和RevBC)实现车辆信誉认证和撤销的透明化,使用公钥作为通信假名来保护车辆的隐私. Li等[13 ] 提出基于区块链的车联网信任管理模型,通过构造RSUs主导的匿名隐藏区域算法来保证车辆隐私安全,在通信中使用数字证书作为假名,避免身份信息泄漏. 针对潜在的恶意车辆,通过注入虚假紧急消息来宣布交通事故的虚假攻击. Ahmed等[25 ] 提出基于区块链的身份认证和信任管理模型,通过评估车辆和数据的可信度,检测和处理虚假信息. 针对内部车辆广播伪造信息和泄露车辆轨迹信息的问题,Javaid等[26 ] 提出基于区块链的分布式信任管理方案,实现VANETs中车辆之间消息的安全共享和隐私保护. 该方案通过权威中心(CA)为每辆车分配唯一的加密指纹,消除公钥与真实身份之间的联系,以保护车辆节点的身份免受攻击. 综上所述,车联网信誉评估采用区块链技术已成为趋势,但面临着一些技术挑战,包括提高检测的准确性、系统效率和加强隐私保护等. ...

... Comparison with other reputation update models in VANETs

Tab.1 方案 信誉更新来源 核心算法 信誉更新方式 抵御攻击 文献[11 ]方案 历史数据、直接交互 0-1编码、FNV hash 中心数据库 链接攻击、假消息攻击 文献[13 ]方案 直接交互 分布式k-匿名 区块链 假消息攻击、开关攻击 文献[15 ]方案 直接交互、信任可靠度 加法同态 路侧单元 假消息攻击、合谋攻击 文献[20 ]方案 直接交互 — 区块链 假消息攻击 文献[17 ]方案 直接交互 Paillier[23 ] 中心云 自私行为、假消息攻击 本文方案 历史数据、直接交互、参数风险、信任可靠度 DT-PKC 区块链 链接攻击、自私行为、开关攻击、

在信誉更新过程中加入回溯时间自适应调整的更新限制,能够有效防止恶意车辆通过控制信誉周期变化的开关攻击. 在方案中,车辆皆采用定期更换的假名进行通信,能够在一定程度上防止链接攻击. 针对只享受车联网服务而不提供协助的自私行为,车辆将被加入黑名单. 在信誉更新的过程中,车辆记录并评价所有交互,因此发送假信息的车辆将受到处罚,这可以有效防御假消息攻击. 引入数据可靠度评估模块,可以过滤不可靠参数来避免合谋攻击. 相比于其他方案,本方案能够抵御各类攻击,提高系统的安全性和鲁棒性. ...

Bitcoin: a peer-to-peer electronic cash system

1

2008

... 自从2008年中本聪提出比特币以来,区块链作为比特币协议的底层技术,由于具有去中心化、不可伪造和不可篡改等重要特性, VANETs普遍采用区块链建立信誉机制[20 -21 ] . 区块链技术被运用于车联网其他领域,如群智感知[22 ] 、信誉管理[23 ] 及车辆理赔[24 ] 等. ...

CARES: context-aware trust estimation system for realtime crowdsensing services in vehicular edge networks

1

2022

... 自从2008年中本聪提出比特币以来,区块链作为比特币协议的底层技术,由于具有去中心化、不可伪造和不可篡改等重要特性, VANETs普遍采用区块链建立信誉机制[20 -21 ] . 区块链技术被运用于车联网其他领域,如群智感知[22 ] 、信誉管理[23 ] 及车辆理赔[24 ] 等. ...

2

... 自从2008年中本聪提出比特币以来,区块链作为比特币协议的底层技术,由于具有去中心化、不可伪造和不可篡改等重要特性, VANETs普遍采用区块链建立信誉机制[20 -21 ] . 区块链技术被运用于车联网其他领域,如群智感知[22 ] 、信誉管理[23 ] 及车辆理赔[24 ] 等. ...

... Comparison with other reputation update models in VANETs

Tab.1 方案 信誉更新来源 核心算法 信誉更新方式 抵御攻击 文献[11 ]方案 历史数据、直接交互 0-1编码、FNV hash 中心数据库 链接攻击、假消息攻击 文献[13 ]方案 直接交互 分布式k-匿名 区块链 假消息攻击、开关攻击 文献[15 ]方案 直接交互、信任可靠度 加法同态 路侧单元 假消息攻击、合谋攻击 文献[20 ]方案 直接交互 — 区块链 假消息攻击 文献[17 ]方案 直接交互 Paillier[23 ] 中心云 自私行为、假消息攻击 本文方案 历史数据、直接交互、参数风险、信任可靠度 DT-PKC 区块链 链接攻击、自私行为、开关攻击、

在信誉更新过程中加入回溯时间自适应调整的更新限制,能够有效防止恶意车辆通过控制信誉周期变化的开关攻击. 在方案中,车辆皆采用定期更换的假名进行通信,能够在一定程度上防止链接攻击. 针对只享受车联网服务而不提供协助的自私行为,车辆将被加入黑名单. 在信誉更新的过程中,车辆记录并评价所有交互,因此发送假信息的车辆将受到处罚,这可以有效防御假消息攻击. 引入数据可靠度评估模块,可以过滤不可靠参数来避免合谋攻击. 相比于其他方案,本方案能够抵御各类攻击,提高系统的安全性和鲁棒性. ...

基于区块链的车联网数据安全共享方案

2

2021

... 自从2008年中本聪提出比特币以来,区块链作为比特币协议的底层技术,由于具有去中心化、不可伪造和不可篡改等重要特性, VANETs普遍采用区块链建立信誉机制[20 -21 ] . 区块链技术被运用于车联网其他领域,如群智感知[22 ] 、信誉管理[23 ] 及车辆理赔[24 ] 等. ...

... 为了确保车辆信誉能够有效地更新、共享,采用基于联盟区块链的分布式管理结构[24 ] ,利用基于拜占庭容错(practical Byzantine fault tolerance,PBFT)的区块共识机制完成信誉值上链,实现车辆信誉在多基础设施区域间的安全共享. 在信誉更新的过程中,MES检索其通信附近范围内所有RSUs上传的评价及存储的车辆历史信誉,计算车辆最新信誉 $ {{R}}_{{\rm{u}}}({m},{n},{t}) $ . MES将所有车辆信誉更新值存储到交易池中. VANETs中没有固定的中心节点管理区块链,因此在设计的区块链系统中包含若干个记账节点和1个监管节点. ...

基于区块链的车联网数据安全共享方案

2

2021

... 自从2008年中本聪提出比特币以来,区块链作为比特币协议的底层技术,由于具有去中心化、不可伪造和不可篡改等重要特性, VANETs普遍采用区块链建立信誉机制[20 -21 ] . 区块链技术被运用于车联网其他领域,如群智感知[22 ] 、信誉管理[23 ] 及车辆理赔[24 ] 等. ...

... 为了确保车辆信誉能够有效地更新、共享,采用基于联盟区块链的分布式管理结构[24 ] ,利用基于拜占庭容错(practical Byzantine fault tolerance,PBFT)的区块共识机制完成信誉值上链,实现车辆信誉在多基础设施区域间的安全共享. 在信誉更新的过程中,MES检索其通信附近范围内所有RSUs上传的评价及存储的车辆历史信誉,计算车辆最新信誉 $ {{R}}_{{\rm{u}}}({m},{n},{t}) $ . MES将所有车辆信誉更新值存储到交易池中. VANETs中没有固定的中心节点管理区块链,因此在设计的区块链系统中包含若干个记账节点和1个监管节点. ...

Privacy-preserving blockchain-based authentication and trust management in VANETs

1

2022

... 为了提高车联网信誉机制的安全性,Lu等[20 ] 提出基于区块链的匿名信誉系统(BARS),通过构建双区块链(CerBC和RevBC)实现车辆信誉认证和撤销的透明化,使用公钥作为通信假名来保护车辆的隐私. Li等[13 ] 提出基于区块链的车联网信任管理模型,通过构造RSUs主导的匿名隐藏区域算法来保证车辆隐私安全,在通信中使用数字证书作为假名,避免身份信息泄漏. 针对潜在的恶意车辆,通过注入虚假紧急消息来宣布交通事故的虚假攻击. Ahmed等[25 ] 提出基于区块链的身份认证和信任管理模型,通过评估车辆和数据的可信度,检测和处理虚假信息. 针对内部车辆广播伪造信息和泄露车辆轨迹信息的问题,Javaid等[26 ] 提出基于区块链的分布式信任管理方案,实现VANETs中车辆之间消息的安全共享和隐私保护. 该方案通过权威中心(CA)为每辆车分配唯一的加密指纹,消除公钥与真实身份之间的联系,以保护车辆节点的身份免受攻击. 综上所述,车联网信誉评估采用区块链技术已成为趋势,但面临着一些技术挑战,包括提高检测的准确性、系统效率和加强隐私保护等. ...

1

... 为了提高车联网信誉机制的安全性,Lu等[20 ] 提出基于区块链的匿名信誉系统(BARS),通过构建双区块链(CerBC和RevBC)实现车辆信誉认证和撤销的透明化,使用公钥作为通信假名来保护车辆的隐私. Li等[13 ] 提出基于区块链的车联网信任管理模型,通过构造RSUs主导的匿名隐藏区域算法来保证车辆隐私安全,在通信中使用数字证书作为假名,避免身份信息泄漏. 针对潜在的恶意车辆,通过注入虚假紧急消息来宣布交通事故的虚假攻击. Ahmed等[25 ] 提出基于区块链的身份认证和信任管理模型,通过评估车辆和数据的可信度,检测和处理虚假信息. 针对内部车辆广播伪造信息和泄露车辆轨迹信息的问题,Javaid等[26 ] 提出基于区块链的分布式信任管理方案,实现VANETs中车辆之间消息的安全共享和隐私保护. 该方案通过权威中心(CA)为每辆车分配唯一的加密指纹,消除公钥与真实身份之间的联系,以保护车辆节点的身份免受攻击. 综上所述,车联网信誉评估采用区块链技术已成为趋势,但面临着一些技术挑战,包括提高检测的准确性、系统效率和加强隐私保护等. ...

具有隐私保护的车联网空间众包任务分配方法

1

2022

... 随着隐私保护技术研究对VANETs安全运行重要性的日益凸显,刘雪娇等[27 -31 ] 提出许多适用于不同车联网场景的隐私保护方案. ...

具有隐私保护的车联网空间众包任务分配方法

1

2022

... 随着隐私保护技术研究对VANETs安全运行重要性的日益凸显,刘雪娇等[27 -31 ] 提出许多适用于不同车联网场景的隐私保护方案. ...

On a blockchain-based security scheme for defense against malicious nodes in vehicular ad-hoc networks

0

2022

A multi-secret reputation adjustment method in the secret sharing for Internet of vehicles

1

2022

... Wu等[30 ] 提出基于多秘密共享信誉的方案,通过使用二元非对称多项式实现秘密的异步重构,每个参与者都持有单变量多项式的共享划分信息部分. 当秘密被重建时,共享信息部分不直接展示,保证共享信息不泄露. 针对信誉和隐私之间的权衡问题,Pham等[31 ] 提出车联网自适应信任和隐私管理的方案,允许车辆通过身份或信任等级识别网络节点,在隐私优先时隐藏身份或信任级别. Liu等[10 ] 提出类似的工作,利用基于布隆过滤器(Bloom filter,BF)的私有集相交(PSI)技术,提出BTMPP的新方案,实现在紧急消息传播中信任管理和隐私保护间的平衡. 为了更好地平衡信任评估与隐私保护,促进道路车辆安全应用中的分布式数据融合,Liu等[4 ] 提出轻量级隐私保护信任评估(LPPTE)方案. Azad等[15 ] 提出基于协作众包的车辆信誉系统(TrustVote),该系统允许交互车辆隐藏他们的评级分数. Cheng等[17 ] 提出基于云辅助的车联网反馈数据隐私保护协议(PPVF),该协议集成了同态加密和数据聚合技术,实现了在不侵犯车辆反馈数据隐私的情况下计算目标车辆信誉. 上述方案采用的传统同态加密方法只能使用同一密钥加密数据,计算中心拥有唯一强私钥,导致反馈数据可能被同密钥车辆或半可信的基础设施泄露,不能满足车联网信誉机制数据隐私保护的需求. ...

Adaptive trust and privacy management framework for vehicular networks

2

2018

... 随着隐私保护技术研究对VANETs安全运行重要性的日益凸显,刘雪娇等[27 -31 ] 提出许多适用于不同车联网场景的隐私保护方案. ...

... Wu等[30 ] 提出基于多秘密共享信誉的方案,通过使用二元非对称多项式实现秘密的异步重构,每个参与者都持有单变量多项式的共享划分信息部分. 当秘密被重建时,共享信息部分不直接展示,保证共享信息不泄露. 针对信誉和隐私之间的权衡问题,Pham等[31 ] 提出车联网自适应信任和隐私管理的方案,允许车辆通过身份或信任等级识别网络节点,在隐私优先时隐藏身份或信任级别. Liu等[10 ] 提出类似的工作,利用基于布隆过滤器(Bloom filter,BF)的私有集相交(PSI)技术,提出BTMPP的新方案,实现在紧急消息传播中信任管理和隐私保护间的平衡. 为了更好地平衡信任评估与隐私保护,促进道路车辆安全应用中的分布式数据融合,Liu等[4 ] 提出轻量级隐私保护信任评估(LPPTE)方案. Azad等[15 ] 提出基于协作众包的车辆信誉系统(TrustVote),该系统允许交互车辆隐藏他们的评级分数. Cheng等[17 ] 提出基于云辅助的车联网反馈数据隐私保护协议(PPVF),该协议集成了同态加密和数据聚合技术,实现了在不侵犯车辆反馈数据隐私的情况下计算目标车辆信誉. 上述方案采用的传统同态加密方法只能使用同一密钥加密数据,计算中心拥有唯一强私钥,导致反馈数据可能被同密钥车辆或半可信的基础设施泄露,不能满足车联网信誉机制数据隐私保护的需求. ...

A hybrid relay node selection scheme for message dissemination in VANETs

2

2019

... 3)RSUs:RSUs作为车联网的基础设施,通常被部署在道路边缘,具有一定的数据处理能力. RSUs与车辆之间通过专用短程通信(dedicated short range communication,DSRC)技术,实现无线通信. RSUs的通信范围一般为500~1 000 m [32 ] . 在方案中,假设RSUs是半可信的. ...

... 在仿真场景中,分别在6个路口及道路中段部署RSUs,每个路口配备1个MES, R2V的通信距离设定为800 m,V2V的通信距离为400 m[32 ] . 在实验中设有300个车辆节点,车辆的交互反馈概率为30%. 在配备3.20 GHz的AMD处理器和16 GB内存的设备中进行上述部署. 为了避免实验可能出现的波动,从50次模拟中获取平均结果. 仿真的主要参数如表2 所示. ...

Collaborative content downloading in VANETs with fuzzy comprehensive evaluation

1

2019

... 4)通信车辆:车辆作为系统的直接使用者,都配备有车载单元(on-board unit,OBU),有效通信半径为50~300 m[33 ] . 车辆还配备有防篡改设备(transient protection device,TPD)来存储密钥. 该模型中通信车辆分为2种:目标车辆和评价车辆. ...

4

... 式中: $\;{\rho } $ $ \Delta d $ $ d $ $ d $ [34 ] ,如图3 所示. ...

... 1)评级可靠度:在信誉更新时间内,当评价参与者数较少且信誉偏低时,其提供的评价可能不可靠,导致信誉更新的不可用. 评级可靠度的计算原理与统计学中的期望相似,能够衡量计算数据的数量及可信度[34 ] : ...

... 由于交互邻居数量、信誉和评价的偏差可能影响评估者对通信环境安全性的衡量,使用可靠度的计算结果来量化这种安全性[34 ] : ...

... 通过MES记录的恶意车辆攻击周期的最值,设置最大和最小回溯时间间隔 $ {\Delta {t}}_{\mathrm{M}\mathrm{a}\mathrm{x}}\mathrm{、}{\Delta {t}}_{\mathrm{M}\mathrm{i}\mathrm{n}} $ [34 ] ,保证回溯时间能够控制在一定范围内: ...

A survey of Blockchain consensus algorithms: mechanism, design and applications

1

2021

... 如图5 所示,当存在更新信誉值需要上链时,MES内部通过监管节点选择若干预选记账节点,通过投票选择唯一节点作为本次记账人[35 ] . 当某一MES节点被选择成为记账人后,被赋予记账权,打包交易池中的事务记录到新生成的区块中,将该区块向全网节点广播,包括区块头和区块体. ...

2

... 区块头为基本信息,如 $ {\mathrm{B}\mathrm{l}\mathrm{o}\mathrm{c}\mathrm{k}}_{\mathrm{I}\mathrm{D}} $ $ {\mathrm{M}\mathrm{E}\mathrm{S}}_{\mathrm{I}\mathrm{D}}\mathrm{和} $ H (·). Merkle树根(散列根)存储在区块头中[36 ] . 根据哈希函数的不可逆性,即使只保留Merkle树根的哈希值,也可以防止区块中所存储的数据被篡改. 块头中的PrevHash记录前置序列块的哈希值,时间戳记录区块的生成时间. ...

... 与传统的车联网信誉方案类似,采用仿真模拟软件与Python结合的方式进行实验. 作为开源的交通仿真模拟软件,SUMO能够较真实地模拟车辆运行轨迹,被广泛应用于车联网的研究中[36 -38 ] . 如图6 所示,模拟使用的地图为使用OpenStreetMap导入的杭州市高教路. ...

A survey on network simulators for vehicular ad-hoc networks (VANETS)

1

2021

... 与传统的车联网信誉方案类似,采用仿真模拟软件与Python结合的方式进行实验. 作为开源的交通仿真模拟软件,SUMO能够较真实地模拟车辆运行轨迹,被广泛应用于车联网的研究中[36 -38 ] . 如图6 所示,模拟使用的地图为使用OpenStreetMap导入的杭州市高教路. ...