[1]

JIANG B, FEI Y Smart home in smart microgrid: a cost-effective energy ecosystem with intelligent hierarchical agents

[J]. IEEE Transactions on Smart Grid , 2014 , 6 (1 ): 3 - 13

[本文引用: 2]

[2]

BOUDIA O R M, SENOUCI S M, FEHAM M, et al Elliptic curve based secure multidimensional aggregation for smart grid communications

[J]. IEEE Sensors Journal , 2017 , 17 (23 ): 7750 - 7757

DOI:10.1109/JSEN.2017.2720458

[本文引用: 1]

[3]

ULUDAG S, ZEADALLY S, BADRA M. Techniques, taxonomy, and challenges of privacy protection in the smart grid [M]// Privacy in a Digital, Networked World . London: Springer, 2015: 428-433.

[本文引用: 2]

[4]

DENG X, HE L, ZHU C, et al QoS-aware and load-balance routing for IEEE 802.11s based neighborhood area network in smart grid

[J]. Wireless Personal Communications: An International Journal , 2016 , 89 (4 ): 1065 - 1088

DOI:10.1007/s11277-016-3305-x

[5]

曹珍富, 董晓蕾, 周俊, 等 大数据安全与隐私保护研究进展

[J]. 计算机研究与发展 , 2016 , 53 (10 ): 2137 - 2151

DOI:10.7544/issn1000-1239.2016.20160684

CAO Zhen-fu, DONG Xiao-lei, ZHOU Jun, et al Research advances on big data security and privacy preserving

[J]. Journal of Computer Research and Development , 2016 , 53 (10 ): 2137 - 2151

DOI:10.7544/issn1000-1239.2016.20160684

[7]

GARCIA F D, JACOBS B. Privacy-friendly energy-metering via homomorphic encryption [C]// Proceedings of Privacy-Friendly Energy-Metering via Homomorphic Encryption . Berlin: Springer-Verlag, 2010: 226-238.

[本文引用: 1]

[8]

BARBOSA P, BRITO A, ALMEIDA H A technique to provide differential privacy for appliance usage in smart metering

[J]. Information Sciences , 2016 , 370/371 : 355 - 367

[本文引用: 2]

[9]

NI J, ZHANG K, ALHARBI K, et al Differentially private smart metering with fault tolerance and range-based filtering

[J]. IEEE Transactions on Smart Grid , 2017 , 8 (5 ): 2483 - 2493

DOI:10.1109/TSG.2017.2673843

[本文引用: 3]

[10]

ERKIN Z, TSUDIK G. Private computation of spatial and temporal power consumption with smart meters [C]// Proceedings of International Conference on Applied Cryptography and Network Security . Berlin: Springer-Verlag, 2012: 561-577.

[本文引用: 9]

[11]

SHI Z, SUN R, LU R, et al Diverse grouping-based aggregation protocol with error detection for smart grid communications

[J]. IEEE Transactions on Smart Grid , 2015 , 6 (6 ): 2856 - 2868

DOI:10.1109/TSG.2015.2443011

[本文引用: 2]

[12]

SAMUEL K, TOMASZ J K, KRZYSTOF P The Laplace distribution and generalizations: a revisit with applications to communications, economics, engineering, and finance

[J]. Journal of the American Statistical Association , 2002 , 97 (460 ): 1210 - 1211

DOI:10.1198/jasa.2002.s242

[本文引用: 1]

[13]

JIA W, ZHU H, CAO Z, et al Human-factor-aware privacy-preserving aggregation in smart grid

[J]. IEEE Systems Journal , 2017 , 8 (2 ): 598 - 607

[本文引用: 3]

[14]

PAILLIER P Public-key cryptosystems based on composite degree residuosity classes

[J]. Advances in Cryptology: Eurocrypt , 1999 , 547 (1 ): 223 - 238

[本文引用: 1]

[15]

LU R, LIANG X, LI X, et al EPPA: an efficient and privacy-preserving aggregation scheme for secure smart grid communications

[J]. IEEE Transactions on Parallel and Distributed Systems , 2012 , 23 (9 ): 1621 - 1631

DOI:10.1109/TPDS.2012.86

[本文引用: 1]

[16]

DWORK C. Differential privacy [C]// Proceedings of International Colloquium on Automata, Languages, and Programming . Berlin: Springer, 2006: 1-12.

[本文引用: 3]

[17]

DWORK C, MCSHERRY F, NISSIM K. Calibrating noise to sensitivity in private data analysis [C]// Proceedings of Conference on Theory of Cryptography . Berlin: Springer-Verlag, 2006: 265-284.

[本文引用: 3]

[18]

DWORK C, KENTHAPADI K, MCSHERRY F, et al. Our data, ourselves: privacy via distributed noise generaten [C]// Proceedings of A dvances in Cryptology: EUROCRYPT 2006, International Conference on the Theory and Applications of Cryptographic Techniques . Berlin: Springer-Verlag, 2006: 486-503.

[19]

何贤芒, 王晓阳, 陈华辉, 等 差分隐私保护参数ε 的选取研究

[J]. 通信学报 , 2015 , 36 (12 ): 124 - 130

DOI:10.11959/j.issn.1000-436x.2015321

[本文引用: 1]

HE Xian-mang, WANG Xiao-yang, CHEN Hua-hui, et al Study on choosing the parameter ε in differential privacy

[J]. Journal on Communications , 2015 , 36 (12 ): 124 - 130

DOI:10.11959/j.issn.1000-436x.2015321

[本文引用: 1]

[20]

WON J, MA C Y T, YAU D K Y, et al. Proactive fault-tolerant aggregation protocol for privacy-assured smart metering [C]// Proceedings of INFOCOM-IEEE Conference on Computer Communications . Ottawa: IEEE, 2014: 2804-2812.

[本文引用: 7]

[21]

张啸剑, 孟小峰 面向数据发布和分析的差分隐私保护

[J]. 计算机学报 , 2014 , (4 ): 927 - 949

[本文引用: 3]

ZHANG Xiao-jian, MENG Xiao-feng Differential privacy in data publication and anlysis

[J]. Chinese Journal of Computers , 2014 , (4 ): 927 - 949

[本文引用: 3]

[22]

王保义, 胡恒, 张少敏 差分隐私保护下面向海量用户的用电数据聚类分析

[J]. 电力系统自动化 , 2018 , 42 (2 ): 121 - 127

DOI:10.7500/AEPS20170611006

WANG Bao-yi, HU Heng, ZHANG Shao-min Differential privacy protection based clustering analysis of electricity consumption data for massive consumers

[J]. Automation of Electric Power Systems , 2018 , 42 (2 ): 121 - 127

DOI:10.7500/AEPS20170611006

[23]

ZHANG L, ZHANG J EPPRD: an efficient privacy-preserving power requirement and distribution aggregation scheme for a smart grid

[J]. Sensors , 2017 , 17 (8 ): 1814

DOI:10.3390/s17081814

[本文引用: 3]

[24]

LIAO X, FORMB D, DAY C, et al. Towards secure meter data analysis via distributed differential privacy [C]// Proceedings of IEEE/IFLP International Conference on Dependable Systems and Networks . Atlanta: IEEE, 2014: 780-785.

[本文引用: 1]

[25]

BAO H, LU R A new differentially private data aggregation with fault tolerance for smart grid communications

[J]. IEEE Internet of Things Journal , 2015 , 2 (3 ): 248 - 258

DOI:10.1109/JIOT.2015.2412552

[本文引用: 1]

[26]

O. for National Statistics. Families and households, 2001 to 2011[EB/OL]. (2012-01-01) [2017-07-01]. http://www.ons.gov.uk/ons/rel/family-demography/families-and-households/2011/rft-tables-1-to-8.xls.

[本文引用: 1]

Smart home in smart microgrid: a cost-effective energy ecosystem with intelligent hierarchical agents

2

2014

... 智能电网的发展便利了电力供应者对耗电数据的实时、细粒度的收集与分析(连续细粒度时间间隔内的统计函数)、监测(伪造电量、漏电等)与智能分析(决定实时电量价格),以减少用电消耗及成本,并对不同时间段的电力进行调控与分配,提供灵活的账单计费方式. 电力用户可根据各大电力公司的电价、收费方式选择供电方以节省用电开支[1 ] ,并且可与供电方预定下一时间段的电量等以实现个性化的用电模式[1 -2 ] . 电力公司在收集个人数据以及计算个人账单的同时须保证个人隐私不受侵犯[3 -6 ] . 因此,已有研究[7 -16 ] 提出许多同态加密聚合方案,以便聚合者/供电方在无法获取个体细粒度数据的前提下收集到实时、细粒度的聚合数据,包括某区域内所有用户在某时间点的聚合值(空间聚合,通常为15 min)、连续时间内某一用户的耗电聚合值(时间聚合,通常为1个月)或多个电器的聚合值(多维聚合). 这些聚合数据直接决定了供电方对下一时间段内电量的定价、预测与供给以及用户预采用耗电模型. ...

... [1 -2 ]. 电力公司在收集个人数据以及计算个人账单的同时须保证个人隐私不受侵犯[3 -6 ] . 因此,已有研究[7 -16 ] 提出许多同态加密聚合方案,以便聚合者/供电方在无法获取个体细粒度数据的前提下收集到实时、细粒度的聚合数据,包括某区域内所有用户在某时间点的聚合值(空间聚合,通常为15 min)、连续时间内某一用户的耗电聚合值(时间聚合,通常为1个月)或多个电器的聚合值(多维聚合). 这些聚合数据直接决定了供电方对下一时间段内电量的定价、预测与供给以及用户预采用耗电模型. ...

Elliptic curve based secure multidimensional aggregation for smart grid communications

1

2017

... 智能电网的发展便利了电力供应者对耗电数据的实时、细粒度的收集与分析(连续细粒度时间间隔内的统计函数)、监测(伪造电量、漏电等)与智能分析(决定实时电量价格),以减少用电消耗及成本,并对不同时间段的电力进行调控与分配,提供灵活的账单计费方式. 电力用户可根据各大电力公司的电价、收费方式选择供电方以节省用电开支[1 ] ,并且可与供电方预定下一时间段的电量等以实现个性化的用电模式[1 -2 ] . 电力公司在收集个人数据以及计算个人账单的同时须保证个人隐私不受侵犯[3 -6 ] . 因此,已有研究[7 -16 ] 提出许多同态加密聚合方案,以便聚合者/供电方在无法获取个体细粒度数据的前提下收集到实时、细粒度的聚合数据,包括某区域内所有用户在某时间点的聚合值(空间聚合,通常为15 min)、连续时间内某一用户的耗电聚合值(时间聚合,通常为1个月)或多个电器的聚合值(多维聚合). 这些聚合数据直接决定了供电方对下一时间段内电量的定价、预测与供给以及用户预采用耗电模型. ...

2

... 智能电网的发展便利了电力供应者对耗电数据的实时、细粒度的收集与分析(连续细粒度时间间隔内的统计函数)、监测(伪造电量、漏电等)与智能分析(决定实时电量价格),以减少用电消耗及成本,并对不同时间段的电力进行调控与分配,提供灵活的账单计费方式. 电力用户可根据各大电力公司的电价、收费方式选择供电方以节省用电开支[1 ] ,并且可与供电方预定下一时间段的电量等以实现个性化的用电模式[1 -2 ] . 电力公司在收集个人数据以及计算个人账单的同时须保证个人隐私不受侵犯[3 -6 ] . 因此,已有研究[7 -16 ] 提出许多同态加密聚合方案,以便聚合者/供电方在无法获取个体细粒度数据的前提下收集到实时、细粒度的聚合数据,包括某区域内所有用户在某时间点的聚合值(空间聚合,通常为15 min)、连续时间内某一用户的耗电聚合值(时间聚合,通常为1个月)或多个电器的聚合值(多维聚合). 这些聚合数据直接决定了供电方对下一时间段内电量的定价、预测与供给以及用户预采用耗电模型. ...

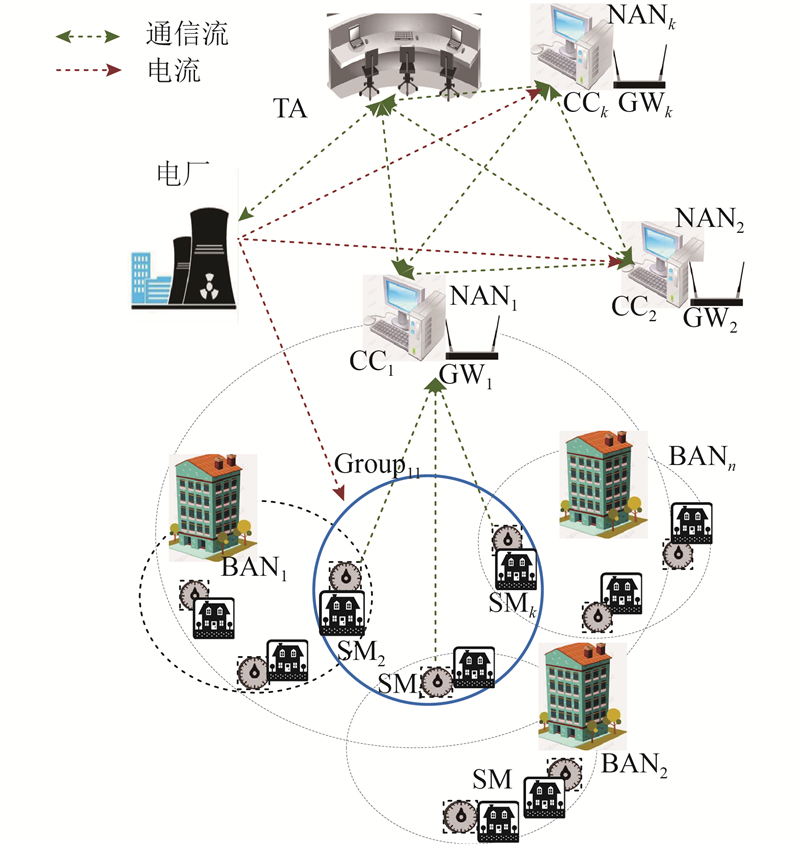

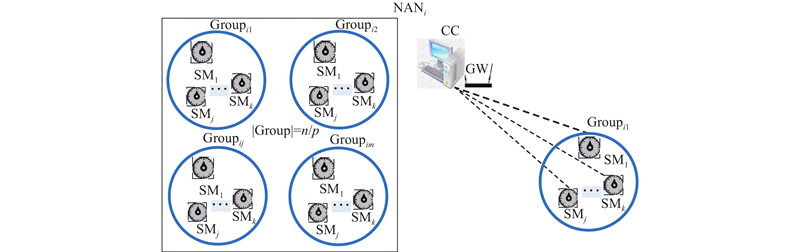

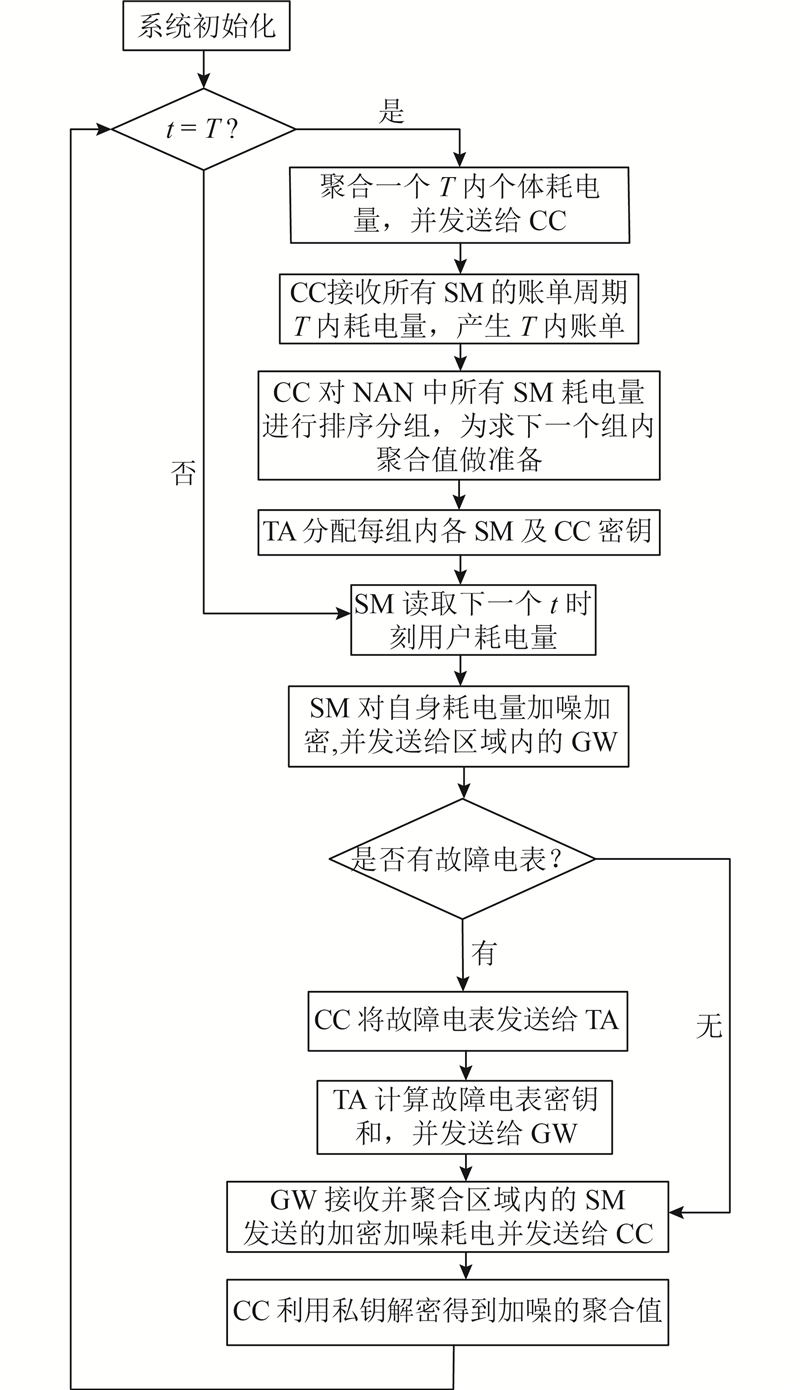

... 本研究基于NIST的智能电表(smart meter,SM)的系统构架,在此基础上将每一电量计量周期中邻域网内耗电量相似的电表划分为一组,控制中心(control center,CC)对每组加密的数据进行同态加密聚合. 如图1 所示,从智能电表的通信角度展现了本研究所考虑的系统模型. 其中,智能电网可分为3个层次,即家域网 (householding area network,HAN),建域网(building area network,BAN)及 邻域网(neighborhood area network,NAN),分别表示一个用户家庭内部电网,一定数量的家域网或一栋居民建筑内的若干个家域网组成的电网,以及若干建域网组成的邻域电网[3 ] . 电力工厂产生电力,经传播子站变压后发送给位于不同区域的分配子站,再变压后发送到用户居民区. 假定每个分配子站都覆盖一个邻域网,每个分配子站内都有一个控制中心负责协调分配电力以及与可信任机构(trusted authority,TA)及用户电表之间的通信,并能通过其内部的网关/聚合器(gateway/aggregator,GW/Agg)对智能电表采集的数据进行接收、聚合及发送. 本研究中系统模型的每个邻域网内,不是以一栋住宅建筑区域网络内部的所有电表为一组,而是将每个邻域网中耗电量接近的电表分为一组. 如图1 所示,在某一时间聚合周期内,BAN1 中的SM1 i 2 中的SM2 j n nk 图2 所示为用户数量为N 的邻域网NANi N 个用户被分为N /P 组,组内用户个数为P ,每组与CC单独通信. ...

QoS-aware and load-balance routing for IEEE 802.11s based neighborhood area network in smart grid

0

2016

大数据隐私管理

1

2015

... 智能电网的发展便利了电力供应者对耗电数据的实时、细粒度的收集与分析(连续细粒度时间间隔内的统计函数)、监测(伪造电量、漏电等)与智能分析(决定实时电量价格),以减少用电消耗及成本,并对不同时间段的电力进行调控与分配,提供灵活的账单计费方式. 电力用户可根据各大电力公司的电价、收费方式选择供电方以节省用电开支[1 ] ,并且可与供电方预定下一时间段的电量等以实现个性化的用电模式[1 -2 ] . 电力公司在收集个人数据以及计算个人账单的同时须保证个人隐私不受侵犯[3 -6 ] . 因此,已有研究[7 -16 ] 提出许多同态加密聚合方案,以便聚合者/供电方在无法获取个体细粒度数据的前提下收集到实时、细粒度的聚合数据,包括某区域内所有用户在某时间点的聚合值(空间聚合,通常为15 min)、连续时间内某一用户的耗电聚合值(时间聚合,通常为1个月)或多个电器的聚合值(多维聚合). 这些聚合数据直接决定了供电方对下一时间段内电量的定价、预测与供给以及用户预采用耗电模型. ...

大数据隐私管理

1

2015

... 智能电网的发展便利了电力供应者对耗电数据的实时、细粒度的收集与分析(连续细粒度时间间隔内的统计函数)、监测(伪造电量、漏电等)与智能分析(决定实时电量价格),以减少用电消耗及成本,并对不同时间段的电力进行调控与分配,提供灵活的账单计费方式. 电力用户可根据各大电力公司的电价、收费方式选择供电方以节省用电开支[1 ] ,并且可与供电方预定下一时间段的电量等以实现个性化的用电模式[1 -2 ] . 电力公司在收集个人数据以及计算个人账单的同时须保证个人隐私不受侵犯[3 -6 ] . 因此,已有研究[7 -16 ] 提出许多同态加密聚合方案,以便聚合者/供电方在无法获取个体细粒度数据的前提下收集到实时、细粒度的聚合数据,包括某区域内所有用户在某时间点的聚合值(空间聚合,通常为15 min)、连续时间内某一用户的耗电聚合值(时间聚合,通常为1个月)或多个电器的聚合值(多维聚合). 这些聚合数据直接决定了供电方对下一时间段内电量的定价、预测与供给以及用户预采用耗电模型. ...

1

... 智能电网的发展便利了电力供应者对耗电数据的实时、细粒度的收集与分析(连续细粒度时间间隔内的统计函数)、监测(伪造电量、漏电等)与智能分析(决定实时电量价格),以减少用电消耗及成本,并对不同时间段的电力进行调控与分配,提供灵活的账单计费方式. 电力用户可根据各大电力公司的电价、收费方式选择供电方以节省用电开支[1 ] ,并且可与供电方预定下一时间段的电量等以实现个性化的用电模式[1 -2 ] . 电力公司在收集个人数据以及计算个人账单的同时须保证个人隐私不受侵犯[3 -6 ] . 因此,已有研究[7 -16 ] 提出许多同态加密聚合方案,以便聚合者/供电方在无法获取个体细粒度数据的前提下收集到实时、细粒度的聚合数据,包括某区域内所有用户在某时间点的聚合值(空间聚合,通常为15 min)、连续时间内某一用户的耗电聚合值(时间聚合,通常为1个月)或多个电器的聚合值(多维聚合). 这些聚合数据直接决定了供电方对下一时间段内电量的定价、预测与供给以及用户预采用耗电模型. ...

A technique to provide differential privacy for appliance usage in smart metering

2

2016

... 多数相关文献[11 , 13 , 15 ] 在防止同态聚合过程中的个体数据泄露时,针对的是半可信的聚合者或者外部袭击者,对于电网内部有一定权限的控制中心等内部攻击者无抵御能力. 设计安全级别高、计算和通信代价小的加密方案是当今的研究热点. 差分袭击[17 ] 是同态加密聚合技术中的主要攻击模型,通过目标用户在与不在2种情况下的聚合差,求得目标用户的细粒度耗电值以构建目标用户的行为习惯、个性喜好、目前状态等. 差分隐私保护在同态聚合领域中通过对聚合值添加差分噪音的方式抵御差分攻击[8 -9 , 11 , 13 , 16 -23 ] . 但是,差分隐私保护中添加的各种差分噪音会降低聚合数据的实用性,众多现有方案均以牺牲数据的实用性为代价换取数据的隐私安全,导致差分的聚合值与真实聚合值之间的误差较大. 当今,绝大多数同态聚合方案以区域分组(同一社区或地理位置临近)为基础添加差分噪音并制定隐私保护协议[8 -9 , 13 , 17 -23 ] ,然而相邻用户用电量可能存在较大差异,而根据差分噪音的混合属性,在差分参数ε 相同的情况下,差分噪音只取决于组内最大敏感度,组内其他用户所添加的噪音可能远超过实际需要值,导致供电方得到的聚合值的误差过大,大大降低了智能电网大数据的实用性[19 -23 ] . 因此,保护同态聚合过程中个人数据的差分隐私与提高聚合数据的实用性之间的均衡问题是当今同态加密聚合技术的研究热点[21 -24 ] . 本研究提出近似耗电分组的方案,即在多区域内将上一时间周期内耗电量相似的电表划分一组,以降低组内敏感度差异,降低差分噪音的添加从而提高聚合数据的实用性. ...

... [8 -9 , 13 , 17 -23 ],然而相邻用户用电量可能存在较大差异,而根据差分噪音的混合属性,在差分参数ε 相同的情况下,差分噪音只取决于组内最大敏感度,组内其他用户所添加的噪音可能远超过实际需要值,导致供电方得到的聚合值的误差过大,大大降低了智能电网大数据的实用性[19 -23 ] . 因此,保护同态聚合过程中个人数据的差分隐私与提高聚合数据的实用性之间的均衡问题是当今同态加密聚合技术的研究热点[21 -24 ] . 本研究提出近似耗电分组的方案,即在多区域内将上一时间周期内耗电量相似的电表划分一组,以降低组内敏感度差异,降低差分噪音的添加从而提高聚合数据的实用性. ...

Differentially private smart metering with fault tolerance and range-based filtering

3

2017

... 多数相关文献[11 , 13 , 15 ] 在防止同态聚合过程中的个体数据泄露时,针对的是半可信的聚合者或者外部袭击者,对于电网内部有一定权限的控制中心等内部攻击者无抵御能力. 设计安全级别高、计算和通信代价小的加密方案是当今的研究热点. 差分袭击[17 ] 是同态加密聚合技术中的主要攻击模型,通过目标用户在与不在2种情况下的聚合差,求得目标用户的细粒度耗电值以构建目标用户的行为习惯、个性喜好、目前状态等. 差分隐私保护在同态聚合领域中通过对聚合值添加差分噪音的方式抵御差分攻击[8 -9 , 11 , 13 , 16 -23 ] . 但是,差分隐私保护中添加的各种差分噪音会降低聚合数据的实用性,众多现有方案均以牺牲数据的实用性为代价换取数据的隐私安全,导致差分的聚合值与真实聚合值之间的误差较大. 当今,绝大多数同态聚合方案以区域分组(同一社区或地理位置临近)为基础添加差分噪音并制定隐私保护协议[8 -9 , 13 , 17 -23 ] ,然而相邻用户用电量可能存在较大差异,而根据差分噪音的混合属性,在差分参数ε 相同的情况下,差分噪音只取决于组内最大敏感度,组内其他用户所添加的噪音可能远超过实际需要值,导致供电方得到的聚合值的误差过大,大大降低了智能电网大数据的实用性[19 -23 ] . 因此,保护同态聚合过程中个人数据的差分隐私与提高聚合数据的实用性之间的均衡问题是当今同态加密聚合技术的研究热点[21 -24 ] . 本研究提出近似耗电分组的方案,即在多区域内将上一时间周期内耗电量相似的电表划分一组,以降低组内敏感度差异,降低差分噪音的添加从而提高聚合数据的实用性. ...

... -9 , 13 , 17 -23 ],然而相邻用户用电量可能存在较大差异,而根据差分噪音的混合属性,在差分参数ε 相同的情况下,差分噪音只取决于组内最大敏感度,组内其他用户所添加的噪音可能远超过实际需要值,导致供电方得到的聚合值的误差过大,大大降低了智能电网大数据的实用性[19 -23 ] . 因此,保护同态聚合过程中个人数据的差分隐私与提高聚合数据的实用性之间的均衡问题是当今同态加密聚合技术的研究热点[21 -24 ] . 本研究提出近似耗电分组的方案,即在多区域内将上一时间周期内耗电量相似的电表划分一组,以降低组内敏感度差异,降低差分噪音的添加从而提高聚合数据的实用性. ...

... 另外,容错技术是同态聚合隐私保护中另一项研究热点[9 , 25 ] . 智能电表作为低成本设备运行在未知环境下,容易出现故障,忽略这种故障会导致:1)同态聚合过程中密钥的和不为零,从而不能正确求解聚合值;2)每个电表所添加的差分噪音不能满足差分隐私的总和需求,或者远超过实际所需的噪音,影响聚合数据的实用性. 本研究建立了基于Paillier加密算法的平台,并对其进行改进以保证在出现故障电表时差分噪音的总量满足差分隐私安全及个人细粒度数据隐私安全(后者能保证抵御电网内部包括控制中心在内的内部节点的攻击,提高整体的安全等级),同时提出的预估一定故障电表数量的差分噪音的添加也对提高聚合数据的实用性起到了一定的作用. ...

9

... 在Paillier的同态加密协议中,同态加密属性[10 ] 表达式为 ...

... 1)个体数据可以抵御外部袭击. 外部袭击者A 会偷听个体用户发送给GW的数据,具体的数据形式为 ${g^{{m_{i,t}} + \hat G(N - M,\lambda )}}h_t^{{S_i}}$ . 根据Paillier的抵御明文袭击的语义安全属性[10 ] ,任何攻击者A 在没有个体电表密钥时是无法解密数据的,而密钥S i ${g^{\sum\nolimits_{{U_{{i}}} \in {{(U}/{\hat U}})} {{m_{{{i,t}}}} + {\rm{Lap}}(\lambda )} }}h_{{t}}^{\sum\nolimits_{{U_{{i}}} \in {{(U}/{\hat U}})} {{S_i}} }$

... 在存储代价、计算复杂度、通信代价及数据实用性等方面,将本研究所提出的方案与文献[10 ]、[20 ]所提出的方案进行比较. ...

... 在通信代价方面,文献[10 ]所提出的方案也采用了Paillier加密,因此,将本研究所提出的方案与其进行比较. ...

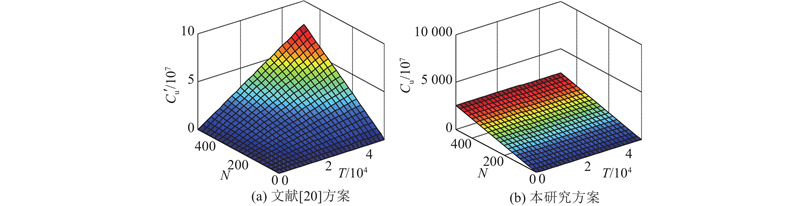

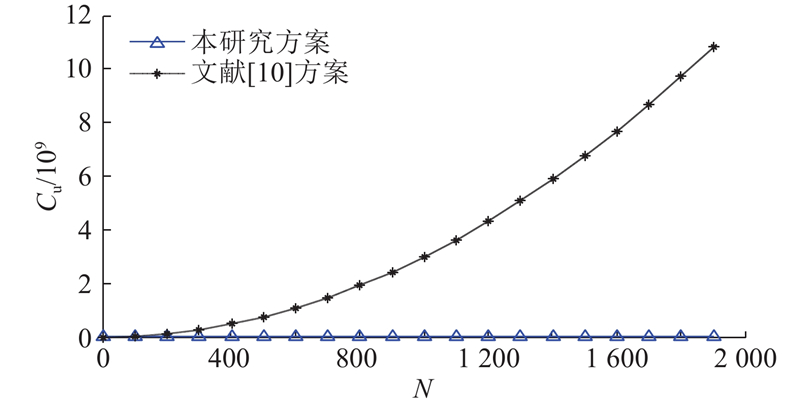

... 1)个人通信代价比较. 在本研究所提出的方案中,每个用户收集并汇报耗电值给GW. 若设置Paillier参数 $k = 512$ ${U_i}$ $\left| {{C_{{{i,t}}}}} \right| = 2\;048$ . 令L G =1 024 bit,每个用户发送1个耗电数据给GW,则每个用户的通信代价 ${C_{\rm{u}}} = 2{L_{\rm{G}}}.$ 10 ]所提出的方案中,每个用户须在每个时间点交换随机数并分别汇报汇报值,发送或接收N −1个规模为 ${L_{\rm{G}}}$ $2{L_{\rm{G}}}$ ${C_{{{\rm{u}}'}}} = 2N{L_{\rm{G}}}$ . 如图5 所示为在2种改进的Paillier加密方案下,在各个数据汇报时间点t 处,个人通信代价随用户数量N 的变化. 可以看出,本研究所提出的方案因不涉及各用户节点之间的组内通信,每个用户直接发送给GW的数据包的大小即为单个数据的密码宽度(非对称加密的数据包宽度),与组内/区域内的节点个数无关,一定时间内的个体通信代价只随时间的累积有微量增长. 在文献[10 ]所提出的方案中,个体通信代价随组内/区域内用户个数的增加和时间的累计明显增加,与之前的分析一致. ...

... 的变化. 可以看出,本研究所提出的方案因不涉及各用户节点之间的组内通信,每个用户直接发送给GW的数据包的大小即为单个数据的密码宽度(非对称加密的数据包宽度),与组内/区域内的节点个数无关,一定时间内的个体通信代价只随时间的累积有微量增长. 在文献[10 ]所提出的方案中,个体通信代价随组内/区域内用户个数的增加和时间的累计明显增加,与之前的分析一致. ...

... 2)总通信代价比较. 在本研究所提出的方案中,GW收集了N 个用户汇报并将其聚合后汇报给CC,在一个空间聚合时间周期内组内/区域内的总通信代价 ${C_{\rm{O}}} = 2N{L_{\rm{G}}}$ 10 ]所提出的方案在每个时间点的总通信代价 ${C_{\rm{O}}} = 2{N^2}{L_{\rm{G}}}$ . 带有参数n 、t 的总通信代价如图6 所示. 可以看出,与文献[10 ]所提出的方案相比,在本研究所提出的方案中,总通信代价随用户数的增加无明显变化,这与本研究所提出的方案以及文献[10 ]所提出的方案的总通信代价复杂度分别为 $O(N)$ $O({N^2})$

... 所示. 可以看出,与文献[10 ]所提出的方案相比,在本研究所提出的方案中,总通信代价随用户数的增加无明显变化,这与本研究所提出的方案以及文献[10 ]所提出的方案的总通信代价复杂度分别为 $O(N)$ $O({N^2})$

... ]所提出的方案相比,在本研究所提出的方案中,总通信代价随用户数的增加无明显变化,这与本研究所提出的方案以及文献[10 ]所提出的方案的总通信代价复杂度分别为 $O(N)$ $O({N^2})$

Diverse grouping-based aggregation protocol with error detection for smart grid communications

2

2015

... 多数相关文献[11 , 13 , 15 ] 在防止同态聚合过程中的个体数据泄露时,针对的是半可信的聚合者或者外部袭击者,对于电网内部有一定权限的控制中心等内部攻击者无抵御能力. 设计安全级别高、计算和通信代价小的加密方案是当今的研究热点. 差分袭击[17 ] 是同态加密聚合技术中的主要攻击模型,通过目标用户在与不在2种情况下的聚合差,求得目标用户的细粒度耗电值以构建目标用户的行为习惯、个性喜好、目前状态等. 差分隐私保护在同态聚合领域中通过对聚合值添加差分噪音的方式抵御差分攻击[8 -9 , 11 , 13 , 16 -23 ] . 但是,差分隐私保护中添加的各种差分噪音会降低聚合数据的实用性,众多现有方案均以牺牲数据的实用性为代价换取数据的隐私安全,导致差分的聚合值与真实聚合值之间的误差较大. 当今,绝大多数同态聚合方案以区域分组(同一社区或地理位置临近)为基础添加差分噪音并制定隐私保护协议[8 -9 , 13 , 17 -23 ] ,然而相邻用户用电量可能存在较大差异,而根据差分噪音的混合属性,在差分参数ε 相同的情况下,差分噪音只取决于组内最大敏感度,组内其他用户所添加的噪音可能远超过实际需要值,导致供电方得到的聚合值的误差过大,大大降低了智能电网大数据的实用性[19 -23 ] . 因此,保护同态聚合过程中个人数据的差分隐私与提高聚合数据的实用性之间的均衡问题是当今同态加密聚合技术的研究热点[21 -24 ] . 本研究提出近似耗电分组的方案,即在多区域内将上一时间周期内耗电量相似的电表划分一组,以降低组内敏感度差异,降低差分噪音的添加从而提高聚合数据的实用性. ...

... , 11 , 13 , 16 -23 ]. 但是,差分隐私保护中添加的各种差分噪音会降低聚合数据的实用性,众多现有方案均以牺牲数据的实用性为代价换取数据的隐私安全,导致差分的聚合值与真实聚合值之间的误差较大. 当今,绝大多数同态聚合方案以区域分组(同一社区或地理位置临近)为基础添加差分噪音并制定隐私保护协议[8 -9 , 13 , 17 -23 ] ,然而相邻用户用电量可能存在较大差异,而根据差分噪音的混合属性,在差分参数ε 相同的情况下,差分噪音只取决于组内最大敏感度,组内其他用户所添加的噪音可能远超过实际需要值,导致供电方得到的聚合值的误差过大,大大降低了智能电网大数据的实用性[19 -23 ] . 因此,保护同态聚合过程中个人数据的差分隐私与提高聚合数据的实用性之间的均衡问题是当今同态加密聚合技术的研究热点[21 -24 ] . 本研究提出近似耗电分组的方案,即在多区域内将上一时间周期内耗电量相似的电表划分一组,以降低组内敏感度差异,降低差分噪音的添加从而提高聚合数据的实用性. ...

The Laplace distribution and generalizations: a revisit with applications to communications, economics, engineering, and finance

1

2002

... 其中,

${{\rm{GS}}_{{f}}}$ 为耗电量函数

f 的全局敏感度,是一定区域内所有电表在测量期间汇报的最大耗电量;

${\rm{Lap}}\;({{{{\rm{GS}}_{{f}}}}/\varepsilon })$ 为概率密度函数

$ P({\rm{Lap}}(\lambda ) \!=\! x)\! =\!{{\rm e}^{{{ - \left| x \right|}/\lambda }}}/({2\lambda })$ 的拉普拉斯分布的随机变量,噪音量与

${{\rm{GS}}_{{f}}}$ 成正比,与

$\varepsilon $ 成反比.

1.2. 拉普拉斯分布的无限可分性<sup>[<xref ref-type="bibr" rid="b12">12</xref>]</sup> 拉普拉斯噪音 ${\rm{Lap}}(\lambda )$ $\lambda $ n ≥1,有 ...

Human-factor-aware privacy-preserving aggregation in smart grid

3

2017

... 多数相关文献[11 , 13 , 15 ] 在防止同态聚合过程中的个体数据泄露时,针对的是半可信的聚合者或者外部袭击者,对于电网内部有一定权限的控制中心等内部攻击者无抵御能力. 设计安全级别高、计算和通信代价小的加密方案是当今的研究热点. 差分袭击[17 ] 是同态加密聚合技术中的主要攻击模型,通过目标用户在与不在2种情况下的聚合差,求得目标用户的细粒度耗电值以构建目标用户的行为习惯、个性喜好、目前状态等. 差分隐私保护在同态聚合领域中通过对聚合值添加差分噪音的方式抵御差分攻击[8 -9 , 11 , 13 , 16 -23 ] . 但是,差分隐私保护中添加的各种差分噪音会降低聚合数据的实用性,众多现有方案均以牺牲数据的实用性为代价换取数据的隐私安全,导致差分的聚合值与真实聚合值之间的误差较大. 当今,绝大多数同态聚合方案以区域分组(同一社区或地理位置临近)为基础添加差分噪音并制定隐私保护协议[8 -9 , 13 , 17 -23 ] ,然而相邻用户用电量可能存在较大差异,而根据差分噪音的混合属性,在差分参数ε 相同的情况下,差分噪音只取决于组内最大敏感度,组内其他用户所添加的噪音可能远超过实际需要值,导致供电方得到的聚合值的误差过大,大大降低了智能电网大数据的实用性[19 -23 ] . 因此,保护同态聚合过程中个人数据的差分隐私与提高聚合数据的实用性之间的均衡问题是当今同态加密聚合技术的研究热点[21 -24 ] . 本研究提出近似耗电分组的方案,即在多区域内将上一时间周期内耗电量相似的电表划分一组,以降低组内敏感度差异,降低差分噪音的添加从而提高聚合数据的实用性. ...

... , 13 , 16 -23 ]. 但是,差分隐私保护中添加的各种差分噪音会降低聚合数据的实用性,众多现有方案均以牺牲数据的实用性为代价换取数据的隐私安全,导致差分的聚合值与真实聚合值之间的误差较大. 当今,绝大多数同态聚合方案以区域分组(同一社区或地理位置临近)为基础添加差分噪音并制定隐私保护协议[8 -9 , 13 , 17 -23 ] ,然而相邻用户用电量可能存在较大差异,而根据差分噪音的混合属性,在差分参数ε 相同的情况下,差分噪音只取决于组内最大敏感度,组内其他用户所添加的噪音可能远超过实际需要值,导致供电方得到的聚合值的误差过大,大大降低了智能电网大数据的实用性[19 -23 ] . 因此,保护同态聚合过程中个人数据的差分隐私与提高聚合数据的实用性之间的均衡问题是当今同态加密聚合技术的研究热点[21 -24 ] . 本研究提出近似耗电分组的方案,即在多区域内将上一时间周期内耗电量相似的电表划分一组,以降低组内敏感度差异,降低差分噪音的添加从而提高聚合数据的实用性. ...

... , 13 , 17 -23 ],然而相邻用户用电量可能存在较大差异,而根据差分噪音的混合属性,在差分参数ε 相同的情况下,差分噪音只取决于组内最大敏感度,组内其他用户所添加的噪音可能远超过实际需要值,导致供电方得到的聚合值的误差过大,大大降低了智能电网大数据的实用性[19 -23 ] . 因此,保护同态聚合过程中个人数据的差分隐私与提高聚合数据的实用性之间的均衡问题是当今同态加密聚合技术的研究热点[21 -24 ] . 本研究提出近似耗电分组的方案,即在多区域内将上一时间周期内耗电量相似的电表划分一组,以降低组内敏感度差异,降低差分噪音的添加从而提高聚合数据的实用性. ...

Public-key cryptosystems based on composite degree residuosity classes

1

1999

... 式中:

$\varGamma ({1/n})$ 为在

${1/n}$ 处的伽马函数,

x ≥0.

1.3. Pailler加密与解密<sup>[<xref ref-type="bibr" rid="b14">14</xref>]</sup> 1)公钥和私钥. 给定安全参数 $\kappa $ p 、q ,满足 $\left| p \right| \!=\! \left| q \right| \!=\! \kappa $ pq ,(p −1)×(q −1))=1(gcd为最大公约数函数),定义RSA(Rivest- Shamir-Adleman)公钥加密的模 $n = pq,$ $g \in {\bf Z}_{{{n}^2}}^*$ $\alpha = {(L({g^\beta }{\rm{mod}}\;{\rm{ }}{n^2}))^{ - 1}} {\rm{ mod }}\;n$ L (u )为(u −1)/n 的整数商),进一步计算公钥 ${\rm{PK}} = (n,g)$ ${\rm{SK}} = (\beta ,\alpha )$ $\beta = $ $(p - 1,q - 1)$

EPPA: an efficient and privacy-preserving aggregation scheme for secure smart grid communications

1

2012

... 多数相关文献[11 , 13 , 15 ] 在防止同态聚合过程中的个体数据泄露时,针对的是半可信的聚合者或者外部袭击者,对于电网内部有一定权限的控制中心等内部攻击者无抵御能力. 设计安全级别高、计算和通信代价小的加密方案是当今的研究热点. 差分袭击[17 ] 是同态加密聚合技术中的主要攻击模型,通过目标用户在与不在2种情况下的聚合差,求得目标用户的细粒度耗电值以构建目标用户的行为习惯、个性喜好、目前状态等. 差分隐私保护在同态聚合领域中通过对聚合值添加差分噪音的方式抵御差分攻击[8 -9 , 11 , 13 , 16 -23 ] . 但是,差分隐私保护中添加的各种差分噪音会降低聚合数据的实用性,众多现有方案均以牺牲数据的实用性为代价换取数据的隐私安全,导致差分的聚合值与真实聚合值之间的误差较大. 当今,绝大多数同态聚合方案以区域分组(同一社区或地理位置临近)为基础添加差分噪音并制定隐私保护协议[8 -9 , 13 , 17 -23 ] ,然而相邻用户用电量可能存在较大差异,而根据差分噪音的混合属性,在差分参数ε 相同的情况下,差分噪音只取决于组内最大敏感度,组内其他用户所添加的噪音可能远超过实际需要值,导致供电方得到的聚合值的误差过大,大大降低了智能电网大数据的实用性[19 -23 ] . 因此,保护同态聚合过程中个人数据的差分隐私与提高聚合数据的实用性之间的均衡问题是当今同态加密聚合技术的研究热点[21 -24 ] . 本研究提出近似耗电分组的方案,即在多区域内将上一时间周期内耗电量相似的电表划分一组,以降低组内敏感度差异,降低差分噪音的添加从而提高聚合数据的实用性. ...

3

... 智能电网的发展便利了电力供应者对耗电数据的实时、细粒度的收集与分析(连续细粒度时间间隔内的统计函数)、监测(伪造电量、漏电等)与智能分析(决定实时电量价格),以减少用电消耗及成本,并对不同时间段的电力进行调控与分配,提供灵活的账单计费方式. 电力用户可根据各大电力公司的电价、收费方式选择供电方以节省用电开支[1 ] ,并且可与供电方预定下一时间段的电量等以实现个性化的用电模式[1 -2 ] . 电力公司在收集个人数据以及计算个人账单的同时须保证个人隐私不受侵犯[3 -6 ] . 因此,已有研究[7 -16 ] 提出许多同态加密聚合方案,以便聚合者/供电方在无法获取个体细粒度数据的前提下收集到实时、细粒度的聚合数据,包括某区域内所有用户在某时间点的聚合值(空间聚合,通常为15 min)、连续时间内某一用户的耗电聚合值(时间聚合,通常为1个月)或多个电器的聚合值(多维聚合). 这些聚合数据直接决定了供电方对下一时间段内电量的定价、预测与供给以及用户预采用耗电模型. ...

... 多数相关文献[11 , 13 , 15 ] 在防止同态聚合过程中的个体数据泄露时,针对的是半可信的聚合者或者外部袭击者,对于电网内部有一定权限的控制中心等内部攻击者无抵御能力. 设计安全级别高、计算和通信代价小的加密方案是当今的研究热点. 差分袭击[17 ] 是同态加密聚合技术中的主要攻击模型,通过目标用户在与不在2种情况下的聚合差,求得目标用户的细粒度耗电值以构建目标用户的行为习惯、个性喜好、目前状态等. 差分隐私保护在同态聚合领域中通过对聚合值添加差分噪音的方式抵御差分攻击[8 -9 , 11 , 13 , 16 -23 ] . 但是,差分隐私保护中添加的各种差分噪音会降低聚合数据的实用性,众多现有方案均以牺牲数据的实用性为代价换取数据的隐私安全,导致差分的聚合值与真实聚合值之间的误差较大. 当今,绝大多数同态聚合方案以区域分组(同一社区或地理位置临近)为基础添加差分噪音并制定隐私保护协议[8 -9 , 13 , 17 -23 ] ,然而相邻用户用电量可能存在较大差异,而根据差分噪音的混合属性,在差分参数ε 相同的情况下,差分噪音只取决于组内最大敏感度,组内其他用户所添加的噪音可能远超过实际需要值,导致供电方得到的聚合值的误差过大,大大降低了智能电网大数据的实用性[19 -23 ] . 因此,保护同态聚合过程中个人数据的差分隐私与提高聚合数据的实用性之间的均衡问题是当今同态加密聚合技术的研究热点[21 -24 ] . 本研究提出近似耗电分组的方案,即在多区域内将上一时间周期内耗电量相似的电表划分一组,以降低组内敏感度差异,降低差分噪音的添加从而提高聚合数据的实用性. ...

... 另外,容错技术是同态聚合隐私保护中另一项研究热点

[9 , 25 ] . 智能电表作为低成本设备运行在未知环境下,容易出现故障,忽略这种故障会导致:1)同态聚合过程中密钥的和不为零,从而不能正确求解聚合值;2)每个电表所添加的差分噪音不能满足差分隐私的总和需求,或者远超过实际所需的噪音,影响聚合数据的实用性. 本研究建立了基于Paillier加密算法的平台,并对其进行改进以保证在出现故障电表时差分噪音的总量满足差分隐私安全及个人细粒度数据隐私安全(后者能保证抵御电网内部包括控制中心在内的内部节点的攻击,提高整体的安全等级),同时提出的预估一定故障电表数量的差分噪音的添加也对提高聚合数据的实用性起到了一定的作用.

1. 基本原理 1.1. <span class="formulaText"><inline-formula><tex-math id="M1">$\varepsilon $</tex-math></inline-formula></span><span class="formulaNumber">-</span>差分隐私<sup>[<xref ref-type="bibr" rid="b16">16</xref>]</sup> 给定隐私算法A 表示在耗电量函数 $f(D)$ ${D_{\rm{u}}}$ ${D_{\rm{v}}}$ $\left| {{D_{\rm{u}}}\Delta {D_{\rm{v}}}} \right| \leqslant 1$ A 满足 ...

3

... 多数相关文献[11 , 13 , 15 ] 在防止同态聚合过程中的个体数据泄露时,针对的是半可信的聚合者或者外部袭击者,对于电网内部有一定权限的控制中心等内部攻击者无抵御能力. 设计安全级别高、计算和通信代价小的加密方案是当今的研究热点. 差分袭击[17 ] 是同态加密聚合技术中的主要攻击模型,通过目标用户在与不在2种情况下的聚合差,求得目标用户的细粒度耗电值以构建目标用户的行为习惯、个性喜好、目前状态等. 差分隐私保护在同态聚合领域中通过对聚合值添加差分噪音的方式抵御差分攻击[8 -9 , 11 , 13 , 16 -23 ] . 但是,差分隐私保护中添加的各种差分噪音会降低聚合数据的实用性,众多现有方案均以牺牲数据的实用性为代价换取数据的隐私安全,导致差分的聚合值与真实聚合值之间的误差较大. 当今,绝大多数同态聚合方案以区域分组(同一社区或地理位置临近)为基础添加差分噪音并制定隐私保护协议[8 -9 , 13 , 17 -23 ] ,然而相邻用户用电量可能存在较大差异,而根据差分噪音的混合属性,在差分参数ε 相同的情况下,差分噪音只取决于组内最大敏感度,组内其他用户所添加的噪音可能远超过实际需要值,导致供电方得到的聚合值的误差过大,大大降低了智能电网大数据的实用性[19 -23 ] . 因此,保护同态聚合过程中个人数据的差分隐私与提高聚合数据的实用性之间的均衡问题是当今同态加密聚合技术的研究热点[21 -24 ] . 本研究提出近似耗电分组的方案,即在多区域内将上一时间周期内耗电量相似的电表划分一组,以降低组内敏感度差异,降低差分噪音的添加从而提高聚合数据的实用性. ...

... , 17 -23 ],然而相邻用户用电量可能存在较大差异,而根据差分噪音的混合属性,在差分参数ε 相同的情况下,差分噪音只取决于组内最大敏感度,组内其他用户所添加的噪音可能远超过实际需要值,导致供电方得到的聚合值的误差过大,大大降低了智能电网大数据的实用性[19 -23 ] . 因此,保护同态聚合过程中个人数据的差分隐私与提高聚合数据的实用性之间的均衡问题是当今同态加密聚合技术的研究热点[21 -24 ] . 本研究提出近似耗电分组的方案,即在多区域内将上一时间周期内耗电量相似的电表划分一组,以降低组内敏感度差异,降低差分噪音的添加从而提高聚合数据的实用性. ...

... 则算法A 满足 $\varepsilon $ - 差分隐私[17 ] . ...

差分隐私保护参数ε 的选取研究

1

2015

... 多数相关文献[11 , 13 , 15 ] 在防止同态聚合过程中的个体数据泄露时,针对的是半可信的聚合者或者外部袭击者,对于电网内部有一定权限的控制中心等内部攻击者无抵御能力. 设计安全级别高、计算和通信代价小的加密方案是当今的研究热点. 差分袭击[17 ] 是同态加密聚合技术中的主要攻击模型,通过目标用户在与不在2种情况下的聚合差,求得目标用户的细粒度耗电值以构建目标用户的行为习惯、个性喜好、目前状态等. 差分隐私保护在同态聚合领域中通过对聚合值添加差分噪音的方式抵御差分攻击[8 -9 , 11 , 13 , 16 -23 ] . 但是,差分隐私保护中添加的各种差分噪音会降低聚合数据的实用性,众多现有方案均以牺牲数据的实用性为代价换取数据的隐私安全,导致差分的聚合值与真实聚合值之间的误差较大. 当今,绝大多数同态聚合方案以区域分组(同一社区或地理位置临近)为基础添加差分噪音并制定隐私保护协议[8 -9 , 13 , 17 -23 ] ,然而相邻用户用电量可能存在较大差异,而根据差分噪音的混合属性,在差分参数ε 相同的情况下,差分噪音只取决于组内最大敏感度,组内其他用户所添加的噪音可能远超过实际需要值,导致供电方得到的聚合值的误差过大,大大降低了智能电网大数据的实用性[19 -23 ] . 因此,保护同态聚合过程中个人数据的差分隐私与提高聚合数据的实用性之间的均衡问题是当今同态加密聚合技术的研究热点[21 -24 ] . 本研究提出近似耗电分组的方案,即在多区域内将上一时间周期内耗电量相似的电表划分一组,以降低组内敏感度差异,降低差分噪音的添加从而提高聚合数据的实用性. ...

差分隐私保护参数ε 的选取研究

1

2015

... 多数相关文献[11 , 13 , 15 ] 在防止同态聚合过程中的个体数据泄露时,针对的是半可信的聚合者或者外部袭击者,对于电网内部有一定权限的控制中心等内部攻击者无抵御能力. 设计安全级别高、计算和通信代价小的加密方案是当今的研究热点. 差分袭击[17 ] 是同态加密聚合技术中的主要攻击模型,通过目标用户在与不在2种情况下的聚合差,求得目标用户的细粒度耗电值以构建目标用户的行为习惯、个性喜好、目前状态等. 差分隐私保护在同态聚合领域中通过对聚合值添加差分噪音的方式抵御差分攻击[8 -9 , 11 , 13 , 16 -23 ] . 但是,差分隐私保护中添加的各种差分噪音会降低聚合数据的实用性,众多现有方案均以牺牲数据的实用性为代价换取数据的隐私安全,导致差分的聚合值与真实聚合值之间的误差较大. 当今,绝大多数同态聚合方案以区域分组(同一社区或地理位置临近)为基础添加差分噪音并制定隐私保护协议[8 -9 , 13 , 17 -23 ] ,然而相邻用户用电量可能存在较大差异,而根据差分噪音的混合属性,在差分参数ε 相同的情况下,差分噪音只取决于组内最大敏感度,组内其他用户所添加的噪音可能远超过实际需要值,导致供电方得到的聚合值的误差过大,大大降低了智能电网大数据的实用性[19 -23 ] . 因此,保护同态聚合过程中个人数据的差分隐私与提高聚合数据的实用性之间的均衡问题是当今同态加密聚合技术的研究热点[21 -24 ] . 本研究提出近似耗电分组的方案,即在多区域内将上一时间周期内耗电量相似的电表划分一组,以降低组内敏感度差异,降低差分噪音的添加从而提高聚合数据的实用性. ...

7

... 在存储代价、计算复杂度、通信代价及数据实用性等方面,将本研究所提出的方案与文献[10 ]、[20 ]所提出的方案进行比较. ...

... 文献[20 ]所提出的方案能解决电表故障或节点通信失败导致的同态聚合不能正确解密的问题,但随之而来的代价不可避免,主要表现如下:1)GW须特意设定一个存储备用密码的缓冲区,它能为每个电表存储B 个备用密码,假定电表用户的个数为220 个,模加运算中模的值为264 ,即未来密码中随机数的宽度为64位,电表读数占64位,则未来密码的总宽度为128位,B 为1个月的聚合值,以15 min为例,周期数为2 880. 不计算添加的差分噪音的宽度,则总的存储容量近似为45 GB. 随着电表个数的增多或者周期数的增加,存储代价也会随之增加;2)每个聚合周期之间GW的缓冲区中备用密码的重置,会给整个系统带来更高的延迟代价;3)每个GW管辖范围内的所有电表同时发送B 个备用密码,对系统的带宽是个严峻的考验,特别是当GW范围内用户电表较多时. 相比文献[20 ]提出的方案,本研究提出的方案也能支持电表故障或电表通信失败情况下的容错,借助的是TA以及在Paillier加密机制上的改进,因此,GW仅仅负责同态聚合和转交工作,没有额外的存储需求. ...

... 个备用密码,对系统的带宽是个严峻的考验,特别是当GW范围内用户电表较多时. 相比文献[20 ]提出的方案,本研究提出的方案也能支持电表故障或电表通信失败情况下的容错,借助的是TA以及在Paillier加密机制上的改进,因此,GW仅仅负责同态聚合和转交工作,没有额外的存储需求. ...

... 文献[20 ]所提出的方案采用模加运算,根据总的发送和接收到的随机数的差为零的原理,在每个空间聚合周期内,每个用户应该选择k 个其他用户节点以及被其他k 个节点选择作为配对节点,并向配对节点分别发送和接收随机数以加密测量值. 产生的若干个随机数作为噪音添加到差分数据中,等同于加密,最后的随机数总和为零,在产生正确的聚合值的同时也保护了个人细粒度数据的安全. 但是文献[20 ]所提出的方案不能抵御CC及其他外部节点通过获取通信流来解密个体数据;在此安全级别不高的情况下,容错问题会给方案带来较高的计算代价和带宽问题:在B 个备用密码的计算方面,同样采用模加运算中的接收与分配随机数以及添加差分噪音的方法;在数据汇报阶段,加密的两部分如当前密码和B 个备用密码都须计算和汇报给聚合器,计算、通信代价较高,特别是当用户电表个数较多时. 本研究所提出的方案不涉及对B 个备用密码的计算以及备用密码计算过程中随机数的分配和接收;也不涉及每个用户和k 个用户之间接收和发送随机数导致的通信延迟问题,采用的加密方法多为简单的指数和乘法运算. ...

... 个节点选择作为配对节点,并向配对节点分别发送和接收随机数以加密测量值. 产生的若干个随机数作为噪音添加到差分数据中,等同于加密,最后的随机数总和为零,在产生正确的聚合值的同时也保护了个人细粒度数据的安全. 但是文献[20 ]所提出的方案不能抵御CC及其他外部节点通过获取通信流来解密个体数据;在此安全级别不高的情况下,容错问题会给方案带来较高的计算代价和带宽问题:在B 个备用密码的计算方面,同样采用模加运算中的接收与分配随机数以及添加差分噪音的方法;在数据汇报阶段,加密的两部分如当前密码和B 个备用密码都须计算和汇报给聚合器,计算、通信代价较高,特别是当用户电表个数较多时. 本研究所提出的方案不涉及对B 个备用密码的计算以及备用密码计算过程中随机数的分配和接收;也不涉及每个用户和k 个用户之间接收和发送随机数导致的通信延迟问题,采用的加密方法多为简单的指数和乘法运算. ...

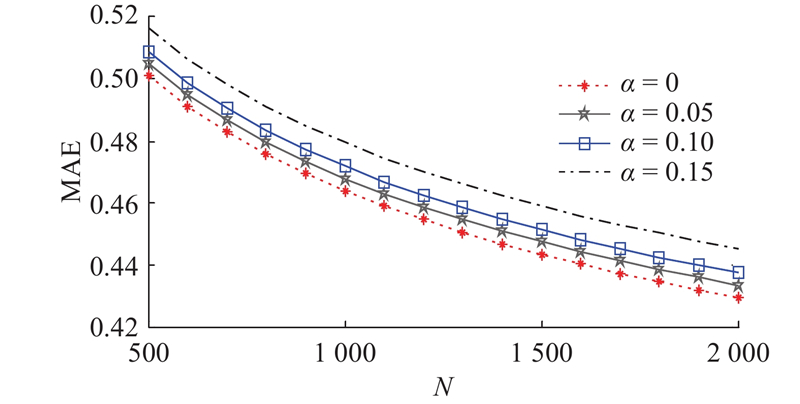

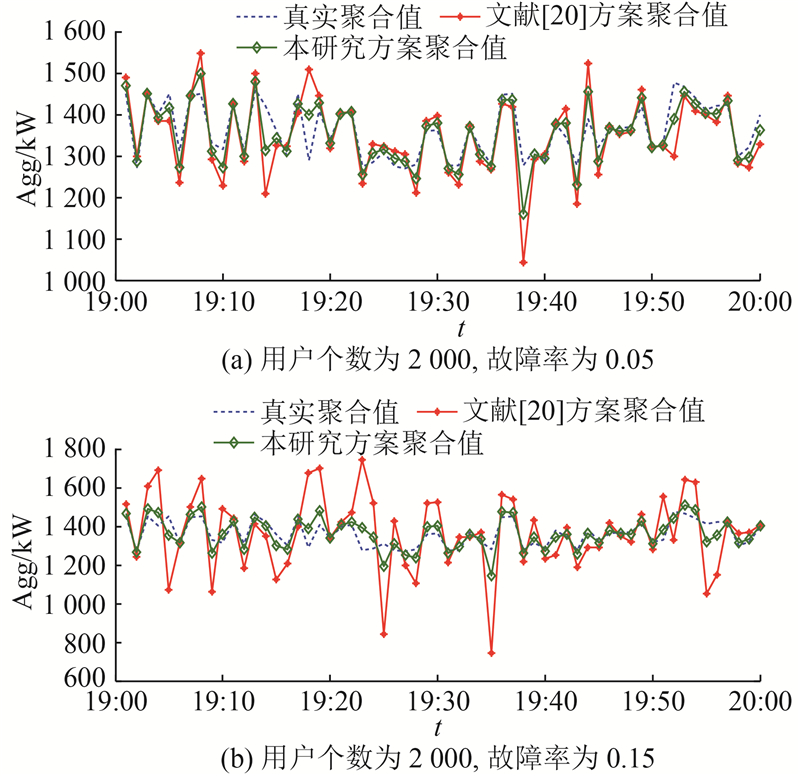

... 为了验证基于近似耗电分组的方案在提高聚合数据的实用性方面的性能,在相同的实验平台[26 ] 上,对本研究所提出的方案与传统的基于临近区域分组的差分隐私方案(文献[20 ]所提出的方案)进行比较. 2个方案均力求通过降低噪音的方式提高聚合数据的可用性,在实验中设置 $\varepsilon $

... 与文献[20 ]所提出的方案相比,本研究所提出的方案的加噪聚合值误差较小,更贴近真实聚合值,当误差率α 较高(α =0.15)时(见图7(b) ),本研究所提出的方案仍能保持较好的实用性,可见本研究所提出的基于近似耗电分组的方案在实现提高聚合数据实用性方面,取得了明显的效果,图中,Agg为加噪聚合值. ...

面向数据发布和分析的差分隐私保护

3

2014

... 多数相关文献[11 , 13 , 15 ] 在防止同态聚合过程中的个体数据泄露时,针对的是半可信的聚合者或者外部袭击者,对于电网内部有一定权限的控制中心等内部攻击者无抵御能力. 设计安全级别高、计算和通信代价小的加密方案是当今的研究热点. 差分袭击[17 ] 是同态加密聚合技术中的主要攻击模型,通过目标用户在与不在2种情况下的聚合差,求得目标用户的细粒度耗电值以构建目标用户的行为习惯、个性喜好、目前状态等. 差分隐私保护在同态聚合领域中通过对聚合值添加差分噪音的方式抵御差分攻击[8 -9 , 11 , 13 , 16 -23 ] . 但是,差分隐私保护中添加的各种差分噪音会降低聚合数据的实用性,众多现有方案均以牺牲数据的实用性为代价换取数据的隐私安全,导致差分的聚合值与真实聚合值之间的误差较大. 当今,绝大多数同态聚合方案以区域分组(同一社区或地理位置临近)为基础添加差分噪音并制定隐私保护协议[8 -9 , 13 , 17 -23 ] ,然而相邻用户用电量可能存在较大差异,而根据差分噪音的混合属性,在差分参数ε 相同的情况下,差分噪音只取决于组内最大敏感度,组内其他用户所添加的噪音可能远超过实际需要值,导致供电方得到的聚合值的误差过大,大大降低了智能电网大数据的实用性[19 -23 ] . 因此,保护同态聚合过程中个人数据的差分隐私与提高聚合数据的实用性之间的均衡问题是当今同态加密聚合技术的研究热点[21 -24 ] . 本研究提出近似耗电分组的方案,即在多区域内将上一时间周期内耗电量相似的电表划分一组,以降低组内敏感度差异,降低差分噪音的添加从而提高聚合数据的实用性. ...

... 式中:Pr $[\cdot] $ A 的随机性控制; $R \in {\rm{Range}}(A)$ $\varepsilon $ $\varepsilon $ [21 ] . ...

... 考虑3种袭击模型:1)外部袭击. 外部袭击者通过安装恶意硬件偷听个体用户与CC的GW、CC与TA之间以及其他系统内部通信流以推测目标用户的个人数据. 2)内部袭击. 内部袭击者即系统模型内部的参与者,对本系统模型来说,内部袭击者可以是个人用户电表、CC或者CC内部的GW,假定它们是半可信的,即严格执行各项协议(包括发送及传输数据都是真实可靠的,没有经过恶意篡改),但对个体细粒度(每15 min)的用电数据表示好奇,可能发生如下攻击:CC内部的GW根据各个电表发送过来的信息数据或联合某些电表攻击目标用户;CC根据GW发送过来的加密的聚合值或者系统内部个体数据发送给GW等的通信流推测目标用户的数据. 3)差分袭击. 通过联合控制中心或者进入到控制中心内部的服务器中,获取目标用户在与不在2种情况下相同组内的聚合值的差值,获取目标用户的细粒度数据. 完备的差分隐私保护须同时满足2个条件:保护个人隐私不被泄露;减少噪音误差,以提高聚合数据分析的实用性[21 ] . ...

面向数据发布和分析的差分隐私保护

3

2014

... 多数相关文献[11 , 13 , 15 ] 在防止同态聚合过程中的个体数据泄露时,针对的是半可信的聚合者或者外部袭击者,对于电网内部有一定权限的控制中心等内部攻击者无抵御能力. 设计安全级别高、计算和通信代价小的加密方案是当今的研究热点. 差分袭击[17 ] 是同态加密聚合技术中的主要攻击模型,通过目标用户在与不在2种情况下的聚合差,求得目标用户的细粒度耗电值以构建目标用户的行为习惯、个性喜好、目前状态等. 差分隐私保护在同态聚合领域中通过对聚合值添加差分噪音的方式抵御差分攻击[8 -9 , 11 , 13 , 16 -23 ] . 但是,差分隐私保护中添加的各种差分噪音会降低聚合数据的实用性,众多现有方案均以牺牲数据的实用性为代价换取数据的隐私安全,导致差分的聚合值与真实聚合值之间的误差较大. 当今,绝大多数同态聚合方案以区域分组(同一社区或地理位置临近)为基础添加差分噪音并制定隐私保护协议[8 -9 , 13 , 17 -23 ] ,然而相邻用户用电量可能存在较大差异,而根据差分噪音的混合属性,在差分参数ε 相同的情况下,差分噪音只取决于组内最大敏感度,组内其他用户所添加的噪音可能远超过实际需要值,导致供电方得到的聚合值的误差过大,大大降低了智能电网大数据的实用性[19 -23 ] . 因此,保护同态聚合过程中个人数据的差分隐私与提高聚合数据的实用性之间的均衡问题是当今同态加密聚合技术的研究热点[21 -24 ] . 本研究提出近似耗电分组的方案,即在多区域内将上一时间周期内耗电量相似的电表划分一组,以降低组内敏感度差异,降低差分噪音的添加从而提高聚合数据的实用性. ...

... 式中:Pr $[\cdot] $ A 的随机性控制; $R \in {\rm{Range}}(A)$ $\varepsilon $ $\varepsilon $ [21 ] . ...

... 考虑3种袭击模型:1)外部袭击. 外部袭击者通过安装恶意硬件偷听个体用户与CC的GW、CC与TA之间以及其他系统内部通信流以推测目标用户的个人数据. 2)内部袭击. 内部袭击者即系统模型内部的参与者,对本系统模型来说,内部袭击者可以是个人用户电表、CC或者CC内部的GW,假定它们是半可信的,即严格执行各项协议(包括发送及传输数据都是真实可靠的,没有经过恶意篡改),但对个体细粒度(每15 min)的用电数据表示好奇,可能发生如下攻击:CC内部的GW根据各个电表发送过来的信息数据或联合某些电表攻击目标用户;CC根据GW发送过来的加密的聚合值或者系统内部个体数据发送给GW等的通信流推测目标用户的数据. 3)差分袭击. 通过联合控制中心或者进入到控制中心内部的服务器中,获取目标用户在与不在2种情况下相同组内的聚合值的差值,获取目标用户的细粒度数据. 完备的差分隐私保护须同时满足2个条件:保护个人隐私不被泄露;减少噪音误差,以提高聚合数据分析的实用性[21 ] . ...

差分隐私保护下面向海量用户的用电数据聚类分析

0

2018

差分隐私保护下面向海量用户的用电数据聚类分析

0

2018

EPPRD: an efficient privacy-preserving power requirement and distribution aggregation scheme for a smart grid

3

2017

... 多数相关文献[11 , 13 , 15 ] 在防止同态聚合过程中的个体数据泄露时,针对的是半可信的聚合者或者外部袭击者,对于电网内部有一定权限的控制中心等内部攻击者无抵御能力. 设计安全级别高、计算和通信代价小的加密方案是当今的研究热点. 差分袭击[17 ] 是同态加密聚合技术中的主要攻击模型,通过目标用户在与不在2种情况下的聚合差,求得目标用户的细粒度耗电值以构建目标用户的行为习惯、个性喜好、目前状态等. 差分隐私保护在同态聚合领域中通过对聚合值添加差分噪音的方式抵御差分攻击[8 -9 , 11 , 13 , 16 -23 ] . 但是,差分隐私保护中添加的各种差分噪音会降低聚合数据的实用性,众多现有方案均以牺牲数据的实用性为代价换取数据的隐私安全,导致差分的聚合值与真实聚合值之间的误差较大. 当今,绝大多数同态聚合方案以区域分组(同一社区或地理位置临近)为基础添加差分噪音并制定隐私保护协议[8 -9 , 13 , 17 -23 ] ,然而相邻用户用电量可能存在较大差异,而根据差分噪音的混合属性,在差分参数ε 相同的情况下,差分噪音只取决于组内最大敏感度,组内其他用户所添加的噪音可能远超过实际需要值,导致供电方得到的聚合值的误差过大,大大降低了智能电网大数据的实用性[19 -23 ] . 因此,保护同态聚合过程中个人数据的差分隐私与提高聚合数据的实用性之间的均衡问题是当今同态加密聚合技术的研究热点[21 -24 ] . 本研究提出近似耗电分组的方案,即在多区域内将上一时间周期内耗电量相似的电表划分一组,以降低组内敏感度差异,降低差分噪音的添加从而提高聚合数据的实用性. ...

... -23 ],然而相邻用户用电量可能存在较大差异,而根据差分噪音的混合属性,在差分参数ε 相同的情况下,差分噪音只取决于组内最大敏感度,组内其他用户所添加的噪音可能远超过实际需要值,导致供电方得到的聚合值的误差过大,大大降低了智能电网大数据的实用性[19 -23 ] . 因此,保护同态聚合过程中个人数据的差分隐私与提高聚合数据的实用性之间的均衡问题是当今同态加密聚合技术的研究热点[21 -24 ] . 本研究提出近似耗电分组的方案,即在多区域内将上一时间周期内耗电量相似的电表划分一组,以降低组内敏感度差异,降低差分噪音的添加从而提高聚合数据的实用性. ...

... -23 ]. 因此,保护同态聚合过程中个人数据的差分隐私与提高聚合数据的实用性之间的均衡问题是当今同态加密聚合技术的研究热点[21 -24 ] . 本研究提出近似耗电分组的方案,即在多区域内将上一时间周期内耗电量相似的电表划分一组,以降低组内敏感度差异,降低差分噪音的添加从而提高聚合数据的实用性. ...

1

... 多数相关文献[11 , 13 , 15 ] 在防止同态聚合过程中的个体数据泄露时,针对的是半可信的聚合者或者外部袭击者,对于电网内部有一定权限的控制中心等内部攻击者无抵御能力. 设计安全级别高、计算和通信代价小的加密方案是当今的研究热点. 差分袭击[17 ] 是同态加密聚合技术中的主要攻击模型,通过目标用户在与不在2种情况下的聚合差,求得目标用户的细粒度耗电值以构建目标用户的行为习惯、个性喜好、目前状态等. 差分隐私保护在同态聚合领域中通过对聚合值添加差分噪音的方式抵御差分攻击[8 -9 , 11 , 13 , 16 -23 ] . 但是,差分隐私保护中添加的各种差分噪音会降低聚合数据的实用性,众多现有方案均以牺牲数据的实用性为代价换取数据的隐私安全,导致差分的聚合值与真实聚合值之间的误差较大. 当今,绝大多数同态聚合方案以区域分组(同一社区或地理位置临近)为基础添加差分噪音并制定隐私保护协议[8 -9 , 13 , 17 -23 ] ,然而相邻用户用电量可能存在较大差异,而根据差分噪音的混合属性,在差分参数ε 相同的情况下,差分噪音只取决于组内最大敏感度,组内其他用户所添加的噪音可能远超过实际需要值,导致供电方得到的聚合值的误差过大,大大降低了智能电网大数据的实用性[19 -23 ] . 因此,保护同态聚合过程中个人数据的差分隐私与提高聚合数据的实用性之间的均衡问题是当今同态加密聚合技术的研究热点[21 -24 ] . 本研究提出近似耗电分组的方案,即在多区域内将上一时间周期内耗电量相似的电表划分一组,以降低组内敏感度差异,降低差分噪音的添加从而提高聚合数据的实用性. ...

A new differentially private data aggregation with fault tolerance for smart grid communications

1

2015

... 另外,容错技术是同态聚合隐私保护中另一项研究热点[9 , 25 ] . 智能电表作为低成本设备运行在未知环境下,容易出现故障,忽略这种故障会导致:1)同态聚合过程中密钥的和不为零,从而不能正确求解聚合值;2)每个电表所添加的差分噪音不能满足差分隐私的总和需求,或者远超过实际所需的噪音,影响聚合数据的实用性. 本研究建立了基于Paillier加密算法的平台,并对其进行改进以保证在出现故障电表时差分噪音的总量满足差分隐私安全及个人细粒度数据隐私安全(后者能保证抵御电网内部包括控制中心在内的内部节点的攻击,提高整体的安全等级),同时提出的预估一定故障电表数量的差分噪音的添加也对提高聚合数据的实用性起到了一定的作用. ...

1

... 为了验证基于近似耗电分组的方案在提高聚合数据的实用性方面的性能,在相同的实验平台[26 ] 上,对本研究所提出的方案与传统的基于临近区域分组的差分隐私方案(文献[20 ]所提出的方案)进行比较. 2个方案均力求通过降低噪音的方式提高聚合数据的可用性,在实验中设置 $\varepsilon $