[1]

PRAS A, SANTANNA J, STEINBERGER J. DDoS 3.0: how terrorists bring down the internet [M]. New York: Springer, 2016: 1-4.

[本文引用: 1]

[2]

PALMIERI F, RICCIARDI S, FIORE U, et al Energy-oriented denial of service attacks: an emerging menace for large cloud infrastructures

[J]. Journal of Supercomputing , 2015 , 71 (5 ): 1620 - 1641

DOI:10.1007/s11227-014-1242-6

[本文引用: 1]

[3]

CNOERT/CC. 2017 China Internet cyber security report [EB/OL]. 2018-08-02. http://www.cert.org.cn/publish/main/17/index.html.

[本文引用: 1]

[4]

XIANG Y, LI K, ZHOU W Low-rate DDoS attacks detection and trace back by using new information metrics

[J]. IEEE Transactions on Information Forensics and Security , 2011 , 6 (2 ): 426 - 437

DOI:10.1109/TIFS.2011.2107320

[本文引用: 2]

[5]

LI K, ZHOU W, LI P, et al. Distinguishing DDoS attacks from flash crowds using probability metrics [C]// International Conference on Network and System Security . Gold Coast, Queensland, Australia: IEEE, 2009: 9-17.

[本文引用: 2]

[6]

CHENG J, ZHOU J, LIU Q, et al A DDoS detection method for socially aware networking based on forecasting fusion feature sequence

[J]. The Computer Journal , 2018 , 61 (7 ): 959 - 970

DOI:10.1093/comjnl/bxy025

[本文引用: 1]

[7]

CHENG J, XU R, TANG X, et al An abnormal network flow feature sequence prediction approach for DDoS attacks detection in big data environment

[J]. Computers, Materials and Continua , 2018 , 55 (1 ): 95 - 119

[本文引用: 2]

[8]

TOKLU S, ŞIMŞEK M Two-layer approach for mixed high-rate and low-rate distributed denial of service (DDoS) attack detection and filtering

[J]. Arabian Journal for Science and Engineering , 2018 , 43 (12 ): 7923 - 7931

DOI:10.1007/s13369-018-3236-9

[本文引用: 1]

[9]

KESAVAMOORTHY R, SOUNDAR K R Swarm intelligence based autonomous DDoS attack detection and defense using multi agent system

[J]. Cluster Computing , 2018 , 22 (1 ): 1 - 8

[本文引用: 1]

[10]

HOQUE N, KASHYAP H, BHATTACHARYYA D K Real-time DDoS attack detection using FPGA

[J]. Computer Communications , 2017 , 110 : 48 - 58

[本文引用: 1]

[11]

WANG D, ZHANG Z, WANG P, et al. Targeted online password guessing: an underestimated threat [C]// 2016 ACM SIGSAC Conference on Computer and Communications Security . Vienna: ACM, 2016: 1242-1254..

[本文引用: 1]

[12]

DING W, PING W. On the implications of Zipf’s law in passwords [C]// European Symposium on Research in Computer Security . Heraklion, Greece: Springer, 2016.

[本文引用: 1]

[13]

XYLOGIANNOPOULOS K, KARAMPELAS P, ALHAJJ R. Early DDoS detection based on data mining techniques [C]// 8th IFIP WG 11.2 International Workshop on Information Security Theory and Practice . Crete: Springer, 2014: 190-199.

[本文引用: 2]

[14]

LIU Q, YIN J, CAI Z, et al. A novel threat assessment method for DDoS early warning using network vulnerability analysis [C]// 4th International Conference on Network and System Security . Melbourne: IEEE, 2010: 70-74.

[本文引用: 1]

[15]

LIU C, ZHANG S. A bidirectional-based DDoS detection mechanism [C]// 2009 5th International Conference on Wireless Communications, Networking and Mobile Computing . Beijing: IEEE, 2009: 1-4.

[本文引用: 1]

[16]

XIAO B, CHEN W, HE Y A novel approach to detecting DDoS attacks at an early stage

[J]. Journal of Supercomputing , 2006 , 36 (3 ): 235 - 248

DOI:10.1007/s11227-006-8295-0

[本文引用: 1]

[17]

YI Z, YAO S J, WANG L Researches on brittle seam mining based situation assessment and prediction mechanism of DDoS attacks in cloud computing platform

[J]. Applied Mechanics and Materials , 2014 , 519-520 : 262 - 270

DOI:10.4028/www.scientific.net/AMM.519-520.262

[本文引用: 1]

[18]

LIU Z, ZHANG B, ZHU N, et al. Hierarchical network threat situation assessment method for DDoS based on D-S evidence theory [C]// IEEE International Conference on Intelligence and Security Informatics . Beijing: IEEE, 2017: 49-53.

[本文引用: 2]

[19]

LIU X Analysis on early warning technology of network security situational awareness

[J]. Journal of Science and Technology Monthly , 2016 , 29 (13 ): 132 - 133

[本文引用: 1]

[20]

龚俭, 臧小东, 苏琪, 等 网络安全态势感知综述

[J]. 软件学报 , 2017 , 28 (4 ): 1010 - 1026

[本文引用: 1]

GONG Jian, ZANG Xiao-dong, SU Qi, et al Overview of network security situational awareness

[J]. Journal of Software , 2017 , 28 (4 ): 1010 - 1026

[本文引用: 1]

[21]

胡浩, 叶润国, 张红旗, 等 基于攻击预测的网络安全态势量化方法

[J]. 通信学报 , 2017 , 38 (10 ): 122 - 134

DOI:10.11959/j.issn.1000-436x.2017204

[本文引用: 1]

HU Hao, YE Run-guo, ZHANG Hong-qi, et al Quantitative method of network security situation based on attack prediction

[J]. Journal on Communications , 2017 , 38 (10 ): 122 - 134

DOI:10.11959/j.issn.1000-436x.2017204

[本文引用: 1]

[22]

CHENG J, LIU B, CAI K, et al ETC intelligent navigation path planning method

[J]. Journal of Internet Technology , 2018 , 19 (2 ): 619 - 631

[本文引用: 1]

[23]

HU H. Network intrusion detection, early warning and security management technology (strategic early warning) (2001AA142030) [R]. 长沙: 国防科技大学, 2003.

[本文引用: 1]

[24]

NASHAT D, JIANG X, KAMEYAMA M Group testing based detection of web service DDoS attackers

[J]. IEICE Transactions on Communications , 2010 , 93-B (5 ): 1113 - 1121

[本文引用: 1]

[25]

AGOSTA J M, WASSER C D, CHANDRASHEKAR J, et al. An adaptive anomaly detector for worm detection [C]// Proceedings of the 2nd USENIX Workshop on Tackling Computer Systems Problems with Machine Learning Techniques . Renton: [s.n.], 2007: 1-6.

[本文引用: 1]

[26]

XIA Z, LU S, LI J Adaptive detection method for abnormal traffic based on self-similarity

[J]. Computer Engineering , 2010 , 35 (5 ): 23 - 25

[本文引用: 1]

[27]

SUN Z, TANG Y, CHENG Y, et al Abnormal traffic detection of router based on improved CUSUM algorithm

[J]. Journal of Software , 2005 , 16 (12 ): 2117 - 2123

DOI:10.1360/jos162117

[本文引用: 1]

[28]

LINCOLN Laboratory. DARPA intrusion detection evaluation data set [EB/OL]. [2019-01-20]. https://www.ll.mit.edu/ideval/data/1999data.html.

[本文引用: 1]

[29]

LINCOLN Laboratory. DARPA intrusion detection scenario specific data sets [EB/OL]. [2019-01-20]. https://www.ll.mit.edu/ideval/data/2000data.html.

[本文引用: 1]

[30]

程杰仁, 罗逸涵, 唐湘滟, 等 基于LSTM流量预测的DDoS攻击检测方法

[J]. 华中科技大学学报: 自然科学版 , 2019 , 47 (4 ): 32 - 36

[本文引用: 1]

CHENG Jie-ren, LUO Yi-han, TANG Xiang-yan, et al DDoS attack detection method based on LSTM traffic prediction

[J]. Journal of Huazhong University of Science and Technology: Natural Science Edition , 2019 , 47 (4 ): 32 - 36

[本文引用: 1]

1

... 分布式拒绝服务(distributed denial of service,DDoS)攻击是目前黑客经常采用,用户难以防范的攻击手段. 它是由拒绝服务(denial of service,DoS)攻击衍生出来的攻击技术[1 ] . 这一类攻击通常为攻击者利用不同位置的多台傀儡机对受害者同时实施大规模网络攻击,或者处于不同位置的多个攻击者同时向一个或者数个目标发起攻击. DDoS攻击的破坏性大、危害范围广、易于实现且难以追踪、防范和预警,对因特网的安全会产生巨大威胁[2 ] . 近年来,随着电子加密虚拟货币技术的快速发展,物联网设备的持续增加,DDoS攻击蔓延到了虚拟货币交易领域及物联网领域,且攻击方式更趋于复杂多样. 2017年,中国互联网网络安全报告[3 ] 指出利用弱口令、漏洞等方式入侵并控制物联网设备发起的DDoS攻击威胁巨大. 著名信息安全公司Verisign 2017年发布的一份DDoS攻击趋势报告中认为,对于DDoS攻击,目前仍缺乏精准的预测方式,更难以预警. 学术界与工业界都曾提出过一些DDoS攻击预警方法,但DDoS攻击手段日趋多样化,使得DDoS攻击预警效果滞后、准确性较低,且单点预警方法无法及时预测攻击态势. 监测各网络节点网络流状态实时变化情况,建立有效的DDoS态势预警模型,分析DDoS攻击态势,设定DDoS攻击预警级别,显得十分必要和紧迫. ...

Energy-oriented denial of service attacks: an emerging menace for large cloud infrastructures

1

2015

... 分布式拒绝服务(distributed denial of service,DDoS)攻击是目前黑客经常采用,用户难以防范的攻击手段. 它是由拒绝服务(denial of service,DoS)攻击衍生出来的攻击技术[1 ] . 这一类攻击通常为攻击者利用不同位置的多台傀儡机对受害者同时实施大规模网络攻击,或者处于不同位置的多个攻击者同时向一个或者数个目标发起攻击. DDoS攻击的破坏性大、危害范围广、易于实现且难以追踪、防范和预警,对因特网的安全会产生巨大威胁[2 ] . 近年来,随着电子加密虚拟货币技术的快速发展,物联网设备的持续增加,DDoS攻击蔓延到了虚拟货币交易领域及物联网领域,且攻击方式更趋于复杂多样. 2017年,中国互联网网络安全报告[3 ] 指出利用弱口令、漏洞等方式入侵并控制物联网设备发起的DDoS攻击威胁巨大. 著名信息安全公司Verisign 2017年发布的一份DDoS攻击趋势报告中认为,对于DDoS攻击,目前仍缺乏精准的预测方式,更难以预警. 学术界与工业界都曾提出过一些DDoS攻击预警方法,但DDoS攻击手段日趋多样化,使得DDoS攻击预警效果滞后、准确性较低,且单点预警方法无法及时预测攻击态势. 监测各网络节点网络流状态实时变化情况,建立有效的DDoS态势预警模型,分析DDoS攻击态势,设定DDoS攻击预警级别,显得十分必要和紧迫. ...

1

... 分布式拒绝服务(distributed denial of service,DDoS)攻击是目前黑客经常采用,用户难以防范的攻击手段. 它是由拒绝服务(denial of service,DoS)攻击衍生出来的攻击技术[1 ] . 这一类攻击通常为攻击者利用不同位置的多台傀儡机对受害者同时实施大规模网络攻击,或者处于不同位置的多个攻击者同时向一个或者数个目标发起攻击. DDoS攻击的破坏性大、危害范围广、易于实现且难以追踪、防范和预警,对因特网的安全会产生巨大威胁[2 ] . 近年来,随着电子加密虚拟货币技术的快速发展,物联网设备的持续增加,DDoS攻击蔓延到了虚拟货币交易领域及物联网领域,且攻击方式更趋于复杂多样. 2017年,中国互联网网络安全报告[3 ] 指出利用弱口令、漏洞等方式入侵并控制物联网设备发起的DDoS攻击威胁巨大. 著名信息安全公司Verisign 2017年发布的一份DDoS攻击趋势报告中认为,对于DDoS攻击,目前仍缺乏精准的预测方式,更难以预警. 学术界与工业界都曾提出过一些DDoS攻击预警方法,但DDoS攻击手段日趋多样化,使得DDoS攻击预警效果滞后、准确性较低,且单点预警方法无法及时预测攻击态势. 监测各网络节点网络流状态实时变化情况,建立有效的DDoS态势预警模型,分析DDoS攻击态势,设定DDoS攻击预警级别,显得十分必要和紧迫. ...

Low-rate DDoS attacks detection and trace back by using new information metrics

2

2011

... 近年来,研究者们在DDoS攻击检测方面有了一些新的突破. Xiang等[4 ] 提出广义熵度量和信息距离度量2种新的度量方式,以检测DDoS攻击. Li等[5 ] 提出使用概率度量来有效地区分DDoS攻击流或Flash群流中的异常流和普通网络流的方法. Cheng等[6 ] 提出基于时间序列预测的DDoS攻击检测方法. Cheng等[7 ] 提出在大数据环境下基于异常网络流特征序列预测的DDoS攻击检测方法. Toklu等[8 ] 提出对低速率DDoS攻击和高速率DDoS攻击进行混合过滤的方法,检测DDoS攻击. Kesavamoorthy等[9 ] 利用自主多智能体系统对DDoS攻击进行检测和防御. Hoque等[10 ] 提出利用相关测度来识别DDoS攻击的实时检测方法. Wang等[11 ] 研究TarGuess框架,利用多个数学模型设计猜测算法,解决了跨站点弱口令在线猜测问题. Ding等[12 ] 提出新的口令数据集强度度量方法,以缓解利用弱口令攻击产生的威胁. ...

... 为了更精确地定义DDOS攻击预警级别,定义区域的网络安全脆弱性因子(security-vulnerabilities-factor,SVF),来设定区域风险等级. SVF的主要作用是评估某个区域网络的安全水平,然后根据SVF设定DDoS攻击预警的阈值. 现有的实时动态设定的指标没有对区域安全进行评估,例如Xiang等[4 -5 ] 是根据网络流量的采样频率和采样周期设定阈值的. 本文的阈值设定与区域安全因素相结合,用于不同区域的DDoS攻击态势预警. 鉴于各区域有各区域的评估方式,采用用户问卷调查的方式[23 ] . 由区域管理员填写自己区域的安全脆弱性调查表,根据调查表中的结果进行加权计算,得到SVF. 得到的SVF的取值为(0,1.0),某区域k 的网络安全脆弱性因子计算表达式为 ...

2

... 近年来,研究者们在DDoS攻击检测方面有了一些新的突破. Xiang等[4 ] 提出广义熵度量和信息距离度量2种新的度量方式,以检测DDoS攻击. Li等[5 ] 提出使用概率度量来有效地区分DDoS攻击流或Flash群流中的异常流和普通网络流的方法. Cheng等[6 ] 提出基于时间序列预测的DDoS攻击检测方法. Cheng等[7 ] 提出在大数据环境下基于异常网络流特征序列预测的DDoS攻击检测方法. Toklu等[8 ] 提出对低速率DDoS攻击和高速率DDoS攻击进行混合过滤的方法,检测DDoS攻击. Kesavamoorthy等[9 ] 利用自主多智能体系统对DDoS攻击进行检测和防御. Hoque等[10 ] 提出利用相关测度来识别DDoS攻击的实时检测方法. Wang等[11 ] 研究TarGuess框架,利用多个数学模型设计猜测算法,解决了跨站点弱口令在线猜测问题. Ding等[12 ] 提出新的口令数据集强度度量方法,以缓解利用弱口令攻击产生的威胁. ...

... 为了更精确地定义DDOS攻击预警级别,定义区域的网络安全脆弱性因子(security-vulnerabilities-factor,SVF),来设定区域风险等级. SVF的主要作用是评估某个区域网络的安全水平,然后根据SVF设定DDoS攻击预警的阈值. 现有的实时动态设定的指标没有对区域安全进行评估,例如Xiang等[4 -5 ] 是根据网络流量的采样频率和采样周期设定阈值的. 本文的阈值设定与区域安全因素相结合,用于不同区域的DDoS攻击态势预警. 鉴于各区域有各区域的评估方式,采用用户问卷调查的方式[23 ] . 由区域管理员填写自己区域的安全脆弱性调查表,根据调查表中的结果进行加权计算,得到SVF. 得到的SVF的取值为(0,1.0),某区域k 的网络安全脆弱性因子计算表达式为 ...

A DDoS detection method for socially aware networking based on forecasting fusion feature sequence

1

2018

... 近年来,研究者们在DDoS攻击检测方面有了一些新的突破. Xiang等[4 ] 提出广义熵度量和信息距离度量2种新的度量方式,以检测DDoS攻击. Li等[5 ] 提出使用概率度量来有效地区分DDoS攻击流或Flash群流中的异常流和普通网络流的方法. Cheng等[6 ] 提出基于时间序列预测的DDoS攻击检测方法. Cheng等[7 ] 提出在大数据环境下基于异常网络流特征序列预测的DDoS攻击检测方法. Toklu等[8 ] 提出对低速率DDoS攻击和高速率DDoS攻击进行混合过滤的方法,检测DDoS攻击. Kesavamoorthy等[9 ] 利用自主多智能体系统对DDoS攻击进行检测和防御. Hoque等[10 ] 提出利用相关测度来识别DDoS攻击的实时检测方法. Wang等[11 ] 研究TarGuess框架,利用多个数学模型设计猜测算法,解决了跨站点弱口令在线猜测问题. Ding等[12 ] 提出新的口令数据集强度度量方法,以缓解利用弱口令攻击产生的威胁. ...

An abnormal network flow feature sequence prediction approach for DDoS attacks detection in big data environment

2

2018

... 近年来,研究者们在DDoS攻击检测方面有了一些新的突破. Xiang等[4 ] 提出广义熵度量和信息距离度量2种新的度量方式,以检测DDoS攻击. Li等[5 ] 提出使用概率度量来有效地区分DDoS攻击流或Flash群流中的异常流和普通网络流的方法. Cheng等[6 ] 提出基于时间序列预测的DDoS攻击检测方法. Cheng等[7 ] 提出在大数据环境下基于异常网络流特征序列预测的DDoS攻击检测方法. Toklu等[8 ] 提出对低速率DDoS攻击和高速率DDoS攻击进行混合过滤的方法,检测DDoS攻击. Kesavamoorthy等[9 ] 利用自主多智能体系统对DDoS攻击进行检测和防御. Hoque等[10 ] 提出利用相关测度来识别DDoS攻击的实时检测方法. Wang等[11 ] 研究TarGuess框架,利用多个数学模型设计猜测算法,解决了跨站点弱口令在线猜测问题. Ding等[12 ] 提出新的口令数据集强度度量方法,以缓解利用弱口令攻击产生的威胁. ...

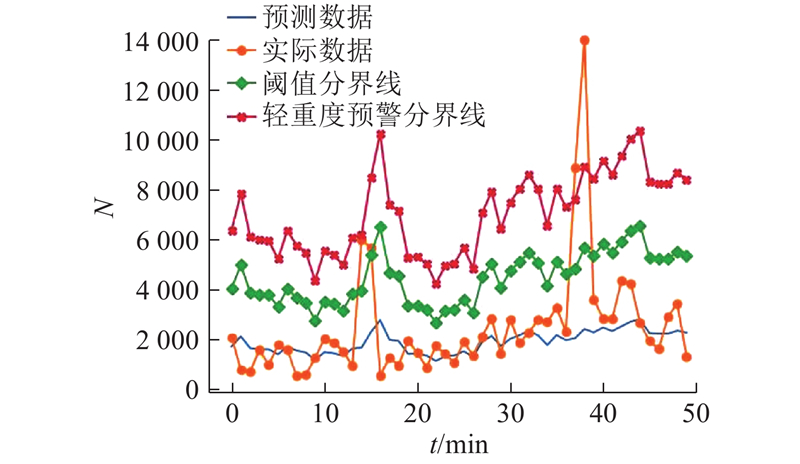

... DDoS攻击态势预警是指DDoS攻击的状态趋势,通常先设定一个阈值,将监测值与阈值进行对比,若监测值超过阈值,则判定发生了DDoS攻击. 在DDoS攻击检测和预警中,阈值的设定尤为重要,阈值的变化会使误报率和漏报率发生相应的变化. 若阈值设置过低,则可能会误将热点事件[7 ] 识别为DDoS攻击,产生误报的现象;若阈值设置过高,则可能会把DDoS攻击流量当成正常流量而出现漏报. 近年来,阈值设定方面的研究工作有很多. Nashat等[24 ] 提出基于变点检测方法的自适应阈值以识别DDoS攻击,可以提高假阳性的概率和避免依赖检测网站和访问模式. Agosta等[25 ] 根据输入的数据进行有监督训练生成分类器,对流量进行预测用于调整阈值. Xia等[26 ] 给出动态自适应的异常检测算法,根据网络自相似度自适应调整阈值. Sun等[27 ] 提出优化的累积和(cumulative sum,CUSUM)算法,该算法能够自适应调整阈值. 这些研究在阈值设定方法的选择方面取得了一定的成就,但都没有进行DDoS攻击预警级别的动态自适应设定. ...

Two-layer approach for mixed high-rate and low-rate distributed denial of service (DDoS) attack detection and filtering

1

2018

... 近年来,研究者们在DDoS攻击检测方面有了一些新的突破. Xiang等[4 ] 提出广义熵度量和信息距离度量2种新的度量方式,以检测DDoS攻击. Li等[5 ] 提出使用概率度量来有效地区分DDoS攻击流或Flash群流中的异常流和普通网络流的方法. Cheng等[6 ] 提出基于时间序列预测的DDoS攻击检测方法. Cheng等[7 ] 提出在大数据环境下基于异常网络流特征序列预测的DDoS攻击检测方法. Toklu等[8 ] 提出对低速率DDoS攻击和高速率DDoS攻击进行混合过滤的方法,检测DDoS攻击. Kesavamoorthy等[9 ] 利用自主多智能体系统对DDoS攻击进行检测和防御. Hoque等[10 ] 提出利用相关测度来识别DDoS攻击的实时检测方法. Wang等[11 ] 研究TarGuess框架,利用多个数学模型设计猜测算法,解决了跨站点弱口令在线猜测问题. Ding等[12 ] 提出新的口令数据集强度度量方法,以缓解利用弱口令攻击产生的威胁. ...

Swarm intelligence based autonomous DDoS attack detection and defense using multi agent system

1

2018

... 近年来,研究者们在DDoS攻击检测方面有了一些新的突破. Xiang等[4 ] 提出广义熵度量和信息距离度量2种新的度量方式,以检测DDoS攻击. Li等[5 ] 提出使用概率度量来有效地区分DDoS攻击流或Flash群流中的异常流和普通网络流的方法. Cheng等[6 ] 提出基于时间序列预测的DDoS攻击检测方法. Cheng等[7 ] 提出在大数据环境下基于异常网络流特征序列预测的DDoS攻击检测方法. Toklu等[8 ] 提出对低速率DDoS攻击和高速率DDoS攻击进行混合过滤的方法,检测DDoS攻击. Kesavamoorthy等[9 ] 利用自主多智能体系统对DDoS攻击进行检测和防御. Hoque等[10 ] 提出利用相关测度来识别DDoS攻击的实时检测方法. Wang等[11 ] 研究TarGuess框架,利用多个数学模型设计猜测算法,解决了跨站点弱口令在线猜测问题. Ding等[12 ] 提出新的口令数据集强度度量方法,以缓解利用弱口令攻击产生的威胁. ...

Real-time DDoS attack detection using FPGA

1

2017

... 近年来,研究者们在DDoS攻击检测方面有了一些新的突破. Xiang等[4 ] 提出广义熵度量和信息距离度量2种新的度量方式,以检测DDoS攻击. Li等[5 ] 提出使用概率度量来有效地区分DDoS攻击流或Flash群流中的异常流和普通网络流的方法. Cheng等[6 ] 提出基于时间序列预测的DDoS攻击检测方法. Cheng等[7 ] 提出在大数据环境下基于异常网络流特征序列预测的DDoS攻击检测方法. Toklu等[8 ] 提出对低速率DDoS攻击和高速率DDoS攻击进行混合过滤的方法,检测DDoS攻击. Kesavamoorthy等[9 ] 利用自主多智能体系统对DDoS攻击进行检测和防御. Hoque等[10 ] 提出利用相关测度来识别DDoS攻击的实时检测方法. Wang等[11 ] 研究TarGuess框架,利用多个数学模型设计猜测算法,解决了跨站点弱口令在线猜测问题. Ding等[12 ] 提出新的口令数据集强度度量方法,以缓解利用弱口令攻击产生的威胁. ...

1

... 近年来,研究者们在DDoS攻击检测方面有了一些新的突破. Xiang等[4 ] 提出广义熵度量和信息距离度量2种新的度量方式,以检测DDoS攻击. Li等[5 ] 提出使用概率度量来有效地区分DDoS攻击流或Flash群流中的异常流和普通网络流的方法. Cheng等[6 ] 提出基于时间序列预测的DDoS攻击检测方法. Cheng等[7 ] 提出在大数据环境下基于异常网络流特征序列预测的DDoS攻击检测方法. Toklu等[8 ] 提出对低速率DDoS攻击和高速率DDoS攻击进行混合过滤的方法,检测DDoS攻击. Kesavamoorthy等[9 ] 利用自主多智能体系统对DDoS攻击进行检测和防御. Hoque等[10 ] 提出利用相关测度来识别DDoS攻击的实时检测方法. Wang等[11 ] 研究TarGuess框架,利用多个数学模型设计猜测算法,解决了跨站点弱口令在线猜测问题. Ding等[12 ] 提出新的口令数据集强度度量方法,以缓解利用弱口令攻击产生的威胁. ...

1

... 近年来,研究者们在DDoS攻击检测方面有了一些新的突破. Xiang等[4 ] 提出广义熵度量和信息距离度量2种新的度量方式,以检测DDoS攻击. Li等[5 ] 提出使用概率度量来有效地区分DDoS攻击流或Flash群流中的异常流和普通网络流的方法. Cheng等[6 ] 提出基于时间序列预测的DDoS攻击检测方法. Cheng等[7 ] 提出在大数据环境下基于异常网络流特征序列预测的DDoS攻击检测方法. Toklu等[8 ] 提出对低速率DDoS攻击和高速率DDoS攻击进行混合过滤的方法,检测DDoS攻击. Kesavamoorthy等[9 ] 利用自主多智能体系统对DDoS攻击进行检测和防御. Hoque等[10 ] 提出利用相关测度来识别DDoS攻击的实时检测方法. Wang等[11 ] 研究TarGuess框架,利用多个数学模型设计猜测算法,解决了跨站点弱口令在线猜测问题. Ding等[12 ] 提出新的口令数据集强度度量方法,以缓解利用弱口令攻击产生的威胁. ...

2

... 在DDoS攻击预警技术方面,国内外展开了一些研究. Xylogiannopoulos等[13 ] 通过数据挖掘技术结合ARPaD算法,以及早警告潜在的DDoS攻击. Liu等[14 ] 提出基于网络漏洞分析的DDoS威胁评估方法,进行DDoS攻击预警. Liu等[15 ] 提出基于双向的DDoS检测机制,进行DDoS攻击预警. Xiao等[16 ] 提出基于Bloom过滤器的检测方案来生成检测结果,同时通过向未受害主机发送请求来主动协助警告的方法. Yi等[17 ] 引入脆片点和脆片层概念,提出脆片挖掘算法预测和检测脆片点,进行DDoS攻击评估. Liu等[18 ] 提出基于D-S证据理论的DDoS分层网络威胁评估方法. 从文献[13 -18 ]可以看出,目前DDoS攻击预警方法主要是采用单点或静态的预警技术,无法通过全局视角来动态分析DDoS攻击态势,难以及时采取有效的防御措施. ...

... 提出基于D-S证据理论的DDoS分层网络威胁评估方法. 从文献[13 -18 ]可以看出,目前DDoS攻击预警方法主要是采用单点或静态的预警技术,无法通过全局视角来动态分析DDoS攻击态势,难以及时采取有效的防御措施. ...

1

... 在DDoS攻击预警技术方面,国内外展开了一些研究. Xylogiannopoulos等[13 ] 通过数据挖掘技术结合ARPaD算法,以及早警告潜在的DDoS攻击. Liu等[14 ] 提出基于网络漏洞分析的DDoS威胁评估方法,进行DDoS攻击预警. Liu等[15 ] 提出基于双向的DDoS检测机制,进行DDoS攻击预警. Xiao等[16 ] 提出基于Bloom过滤器的检测方案来生成检测结果,同时通过向未受害主机发送请求来主动协助警告的方法. Yi等[17 ] 引入脆片点和脆片层概念,提出脆片挖掘算法预测和检测脆片点,进行DDoS攻击评估. Liu等[18 ] 提出基于D-S证据理论的DDoS分层网络威胁评估方法. 从文献[13 -18 ]可以看出,目前DDoS攻击预警方法主要是采用单点或静态的预警技术,无法通过全局视角来动态分析DDoS攻击态势,难以及时采取有效的防御措施. ...

1

... 在DDoS攻击预警技术方面,国内外展开了一些研究. Xylogiannopoulos等[13 ] 通过数据挖掘技术结合ARPaD算法,以及早警告潜在的DDoS攻击. Liu等[14 ] 提出基于网络漏洞分析的DDoS威胁评估方法,进行DDoS攻击预警. Liu等[15 ] 提出基于双向的DDoS检测机制,进行DDoS攻击预警. Xiao等[16 ] 提出基于Bloom过滤器的检测方案来生成检测结果,同时通过向未受害主机发送请求来主动协助警告的方法. Yi等[17 ] 引入脆片点和脆片层概念,提出脆片挖掘算法预测和检测脆片点,进行DDoS攻击评估. Liu等[18 ] 提出基于D-S证据理论的DDoS分层网络威胁评估方法. 从文献[13 -18 ]可以看出,目前DDoS攻击预警方法主要是采用单点或静态的预警技术,无法通过全局视角来动态分析DDoS攻击态势,难以及时采取有效的防御措施. ...

A novel approach to detecting DDoS attacks at an early stage

1

2006

... 在DDoS攻击预警技术方面,国内外展开了一些研究. Xylogiannopoulos等[13 ] 通过数据挖掘技术结合ARPaD算法,以及早警告潜在的DDoS攻击. Liu等[14 ] 提出基于网络漏洞分析的DDoS威胁评估方法,进行DDoS攻击预警. Liu等[15 ] 提出基于双向的DDoS检测机制,进行DDoS攻击预警. Xiao等[16 ] 提出基于Bloom过滤器的检测方案来生成检测结果,同时通过向未受害主机发送请求来主动协助警告的方法. Yi等[17 ] 引入脆片点和脆片层概念,提出脆片挖掘算法预测和检测脆片点,进行DDoS攻击评估. Liu等[18 ] 提出基于D-S证据理论的DDoS分层网络威胁评估方法. 从文献[13 -18 ]可以看出,目前DDoS攻击预警方法主要是采用单点或静态的预警技术,无法通过全局视角来动态分析DDoS攻击态势,难以及时采取有效的防御措施. ...

Researches on brittle seam mining based situation assessment and prediction mechanism of DDoS attacks in cloud computing platform

1

2014

... 在DDoS攻击预警技术方面,国内外展开了一些研究. Xylogiannopoulos等[13 ] 通过数据挖掘技术结合ARPaD算法,以及早警告潜在的DDoS攻击. Liu等[14 ] 提出基于网络漏洞分析的DDoS威胁评估方法,进行DDoS攻击预警. Liu等[15 ] 提出基于双向的DDoS检测机制,进行DDoS攻击预警. Xiao等[16 ] 提出基于Bloom过滤器的检测方案来生成检测结果,同时通过向未受害主机发送请求来主动协助警告的方法. Yi等[17 ] 引入脆片点和脆片层概念,提出脆片挖掘算法预测和检测脆片点,进行DDoS攻击评估. Liu等[18 ] 提出基于D-S证据理论的DDoS分层网络威胁评估方法. 从文献[13 -18 ]可以看出,目前DDoS攻击预警方法主要是采用单点或静态的预警技术,无法通过全局视角来动态分析DDoS攻击态势,难以及时采取有效的防御措施. ...

2

... 在DDoS攻击预警技术方面,国内外展开了一些研究. Xylogiannopoulos等[13 ] 通过数据挖掘技术结合ARPaD算法,以及早警告潜在的DDoS攻击. Liu等[14 ] 提出基于网络漏洞分析的DDoS威胁评估方法,进行DDoS攻击预警. Liu等[15 ] 提出基于双向的DDoS检测机制,进行DDoS攻击预警. Xiao等[16 ] 提出基于Bloom过滤器的检测方案来生成检测结果,同时通过向未受害主机发送请求来主动协助警告的方法. Yi等[17 ] 引入脆片点和脆片层概念,提出脆片挖掘算法预测和检测脆片点,进行DDoS攻击评估. Liu等[18 ] 提出基于D-S证据理论的DDoS分层网络威胁评估方法. 从文献[13 -18 ]可以看出,目前DDoS攻击预警方法主要是采用单点或静态的预警技术,无法通过全局视角来动态分析DDoS攻击态势,难以及时采取有效的防御措施. ...

... -18 ]可以看出,目前DDoS攻击预警方法主要是采用单点或静态的预警技术,无法通过全局视角来动态分析DDoS攻击态势,难以及时采取有效的防御措施. ...

Analysis on early warning technology of network security situational awareness

1

2016

... 态势预警技术主要是当发生外界入侵时,通过采集分析各监测点的攻击信息来感知网络攻击态势,以便及时采取主动策略抵御入侵,为信息系统争取响应时间. 态势预警可以分为静态和动态两种[19 ] . 静态态势预警是针对网络中的所有因素,对网络潜在的威胁进行评估,主要是从管理和技术等方面进行的. 动态态势预警是考虑网络运行时的所有因素,实时测量和评估网络系统的状态,预测正在发生和将要发生的风险. ...

网络安全态势感知综述

1

2017

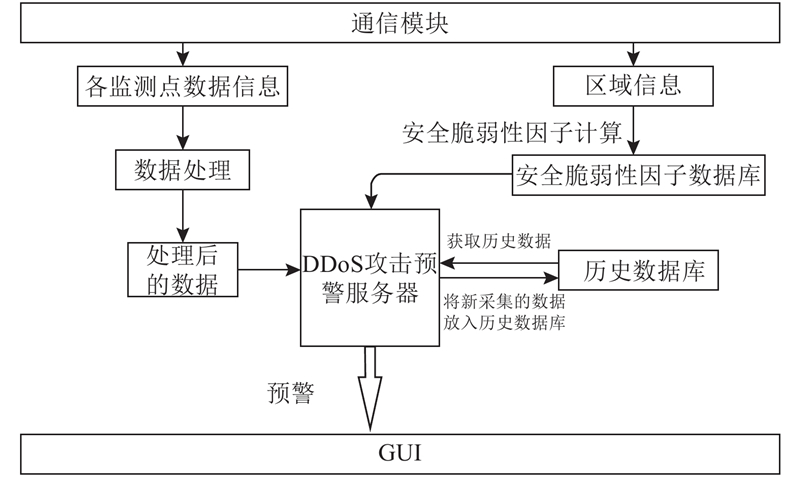

... 尽管目前态势预警技术在国内外已经得到了较长时间的关注,但未形成完整的体系和明确一致的目标[20 -21 ] ,未针对DDoS攻击开展态势预警研究. DDoS攻击可以利用漏洞扫描方式大量获取不同国家、不同地区和不同网段中的傀儡机以发动攻击,使攻击具有分布性、大规模性和大流量性. 攻击者会根据受害方的防御能力,动态调整攻击源数量,使攻击具有动态对抗性. 攻击可以综合利用“三次握手”漏洞、UDP协议漏洞、大量的ICMP请求数据包和IP欺骗等方式随时发起攻击以逃脱检测,使得攻击具有多样性和突发性. 综上所述,DDoS攻击可以较容易地逃避现有的单一或静态的检测和预警方法. 本文提出基于动态自适应阈值的DDoS攻击态势预警模型. 该模型能够有效地利用网络各个感知关键节点,从全局的角度动态地分析DDoS攻击态势,根据动态自适应阈值实时识别和预测DDoS攻击的发展趋势,以便用户迅速采取相应的防御措施. ...

网络安全态势感知综述

1

2017

... 尽管目前态势预警技术在国内外已经得到了较长时间的关注,但未形成完整的体系和明确一致的目标[20 -21 ] ,未针对DDoS攻击开展态势预警研究. DDoS攻击可以利用漏洞扫描方式大量获取不同国家、不同地区和不同网段中的傀儡机以发动攻击,使攻击具有分布性、大规模性和大流量性. 攻击者会根据受害方的防御能力,动态调整攻击源数量,使攻击具有动态对抗性. 攻击可以综合利用“三次握手”漏洞、UDP协议漏洞、大量的ICMP请求数据包和IP欺骗等方式随时发起攻击以逃脱检测,使得攻击具有多样性和突发性. 综上所述,DDoS攻击可以较容易地逃避现有的单一或静态的检测和预警方法. 本文提出基于动态自适应阈值的DDoS攻击态势预警模型. 该模型能够有效地利用网络各个感知关键节点,从全局的角度动态地分析DDoS攻击态势,根据动态自适应阈值实时识别和预测DDoS攻击的发展趋势,以便用户迅速采取相应的防御措施. ...

基于攻击预测的网络安全态势量化方法

1

2017

... 尽管目前态势预警技术在国内外已经得到了较长时间的关注,但未形成完整的体系和明确一致的目标[20 -21 ] ,未针对DDoS攻击开展态势预警研究. DDoS攻击可以利用漏洞扫描方式大量获取不同国家、不同地区和不同网段中的傀儡机以发动攻击,使攻击具有分布性、大规模性和大流量性. 攻击者会根据受害方的防御能力,动态调整攻击源数量,使攻击具有动态对抗性. 攻击可以综合利用“三次握手”漏洞、UDP协议漏洞、大量的ICMP请求数据包和IP欺骗等方式随时发起攻击以逃脱检测,使得攻击具有多样性和突发性. 综上所述,DDoS攻击可以较容易地逃避现有的单一或静态的检测和预警方法. 本文提出基于动态自适应阈值的DDoS攻击态势预警模型. 该模型能够有效地利用网络各个感知关键节点,从全局的角度动态地分析DDoS攻击态势,根据动态自适应阈值实时识别和预测DDoS攻击的发展趋势,以便用户迅速采取相应的防御措施. ...

基于攻击预测的网络安全态势量化方法

1

2017

... 尽管目前态势预警技术在国内外已经得到了较长时间的关注,但未形成完整的体系和明确一致的目标[20 -21 ] ,未针对DDoS攻击开展态势预警研究. DDoS攻击可以利用漏洞扫描方式大量获取不同国家、不同地区和不同网段中的傀儡机以发动攻击,使攻击具有分布性、大规模性和大流量性. 攻击者会根据受害方的防御能力,动态调整攻击源数量,使攻击具有动态对抗性. 攻击可以综合利用“三次握手”漏洞、UDP协议漏洞、大量的ICMP请求数据包和IP欺骗等方式随时发起攻击以逃脱检测,使得攻击具有多样性和突发性. 综上所述,DDoS攻击可以较容易地逃避现有的单一或静态的检测和预警方法. 本文提出基于动态自适应阈值的DDoS攻击态势预警模型. 该模型能够有效地利用网络各个感知关键节点,从全局的角度动态地分析DDoS攻击态势,根据动态自适应阈值实时识别和预测DDoS攻击的发展趋势,以便用户迅速采取相应的防御措施. ...

ETC intelligent navigation path planning method

1

2018

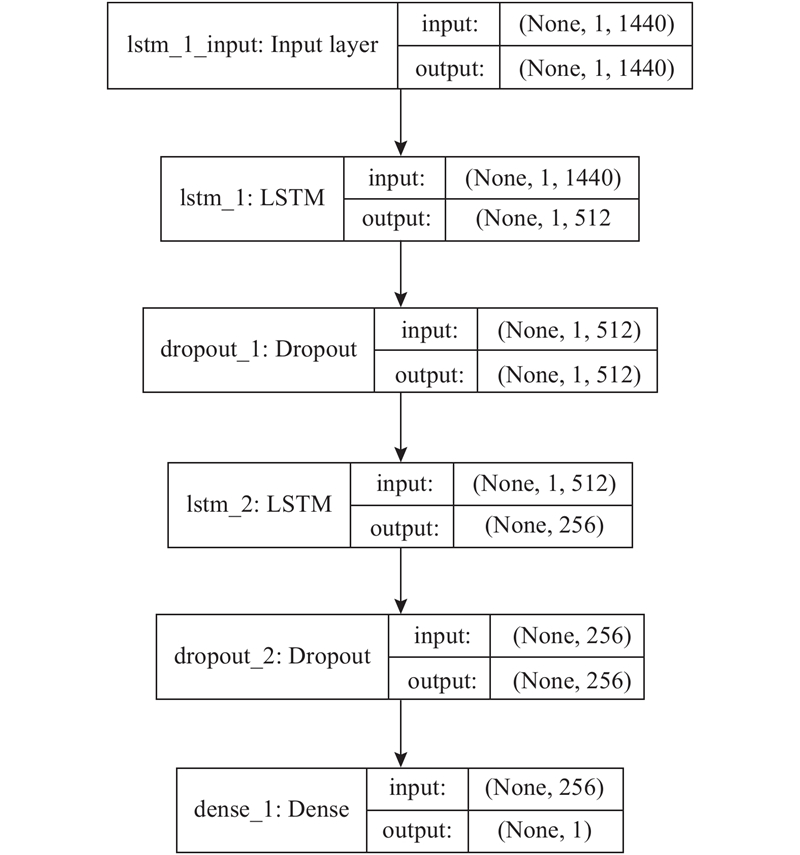

... 长短时记忆(long-short-time memory,LSTM)神经网络是一种递归神经网络,适合处理和预测时间序列,且适用于大数据环境[22 ] . 使用LSTM神经网络模型对网络流量进行预测,首先要对网络流数据进行采集,将其存于数据库中,然后进行特征提取. 使用IPDCF来描述网络流的状态变化特征. ...

1

... 为了更精确地定义DDOS攻击预警级别,定义区域的网络安全脆弱性因子(security-vulnerabilities-factor,SVF),来设定区域风险等级. SVF的主要作用是评估某个区域网络的安全水平,然后根据SVF设定DDoS攻击预警的阈值. 现有的实时动态设定的指标没有对区域安全进行评估,例如Xiang等[4 -5 ] 是根据网络流量的采样频率和采样周期设定阈值的. 本文的阈值设定与区域安全因素相结合,用于不同区域的DDoS攻击态势预警. 鉴于各区域有各区域的评估方式,采用用户问卷调查的方式[23 ] . 由区域管理员填写自己区域的安全脆弱性调查表,根据调查表中的结果进行加权计算,得到SVF. 得到的SVF的取值为(0,1.0),某区域k 的网络安全脆弱性因子计算表达式为 ...

Group testing based detection of web service DDoS attackers

1

2010

... DDoS攻击态势预警是指DDoS攻击的状态趋势,通常先设定一个阈值,将监测值与阈值进行对比,若监测值超过阈值,则判定发生了DDoS攻击. 在DDoS攻击检测和预警中,阈值的设定尤为重要,阈值的变化会使误报率和漏报率发生相应的变化. 若阈值设置过低,则可能会误将热点事件[7 ] 识别为DDoS攻击,产生误报的现象;若阈值设置过高,则可能会把DDoS攻击流量当成正常流量而出现漏报. 近年来,阈值设定方面的研究工作有很多. Nashat等[24 ] 提出基于变点检测方法的自适应阈值以识别DDoS攻击,可以提高假阳性的概率和避免依赖检测网站和访问模式. Agosta等[25 ] 根据输入的数据进行有监督训练生成分类器,对流量进行预测用于调整阈值. Xia等[26 ] 给出动态自适应的异常检测算法,根据网络自相似度自适应调整阈值. Sun等[27 ] 提出优化的累积和(cumulative sum,CUSUM)算法,该算法能够自适应调整阈值. 这些研究在阈值设定方法的选择方面取得了一定的成就,但都没有进行DDoS攻击预警级别的动态自适应设定. ...

1

... DDoS攻击态势预警是指DDoS攻击的状态趋势,通常先设定一个阈值,将监测值与阈值进行对比,若监测值超过阈值,则判定发生了DDoS攻击. 在DDoS攻击检测和预警中,阈值的设定尤为重要,阈值的变化会使误报率和漏报率发生相应的变化. 若阈值设置过低,则可能会误将热点事件[7 ] 识别为DDoS攻击,产生误报的现象;若阈值设置过高,则可能会把DDoS攻击流量当成正常流量而出现漏报. 近年来,阈值设定方面的研究工作有很多. Nashat等[24 ] 提出基于变点检测方法的自适应阈值以识别DDoS攻击,可以提高假阳性的概率和避免依赖检测网站和访问模式. Agosta等[25 ] 根据输入的数据进行有监督训练生成分类器,对流量进行预测用于调整阈值. Xia等[26 ] 给出动态自适应的异常检测算法,根据网络自相似度自适应调整阈值. Sun等[27 ] 提出优化的累积和(cumulative sum,CUSUM)算法,该算法能够自适应调整阈值. 这些研究在阈值设定方法的选择方面取得了一定的成就,但都没有进行DDoS攻击预警级别的动态自适应设定. ...

Adaptive detection method for abnormal traffic based on self-similarity

1

2010

... DDoS攻击态势预警是指DDoS攻击的状态趋势,通常先设定一个阈值,将监测值与阈值进行对比,若监测值超过阈值,则判定发生了DDoS攻击. 在DDoS攻击检测和预警中,阈值的设定尤为重要,阈值的变化会使误报率和漏报率发生相应的变化. 若阈值设置过低,则可能会误将热点事件[7 ] 识别为DDoS攻击,产生误报的现象;若阈值设置过高,则可能会把DDoS攻击流量当成正常流量而出现漏报. 近年来,阈值设定方面的研究工作有很多. Nashat等[24 ] 提出基于变点检测方法的自适应阈值以识别DDoS攻击,可以提高假阳性的概率和避免依赖检测网站和访问模式. Agosta等[25 ] 根据输入的数据进行有监督训练生成分类器,对流量进行预测用于调整阈值. Xia等[26 ] 给出动态自适应的异常检测算法,根据网络自相似度自适应调整阈值. Sun等[27 ] 提出优化的累积和(cumulative sum,CUSUM)算法,该算法能够自适应调整阈值. 这些研究在阈值设定方法的选择方面取得了一定的成就,但都没有进行DDoS攻击预警级别的动态自适应设定. ...

Abnormal traffic detection of router based on improved CUSUM algorithm

1

2005

... DDoS攻击态势预警是指DDoS攻击的状态趋势,通常先设定一个阈值,将监测值与阈值进行对比,若监测值超过阈值,则判定发生了DDoS攻击. 在DDoS攻击检测和预警中,阈值的设定尤为重要,阈值的变化会使误报率和漏报率发生相应的变化. 若阈值设置过低,则可能会误将热点事件[7 ] 识别为DDoS攻击,产生误报的现象;若阈值设置过高,则可能会把DDoS攻击流量当成正常流量而出现漏报. 近年来,阈值设定方面的研究工作有很多. Nashat等[24 ] 提出基于变点检测方法的自适应阈值以识别DDoS攻击,可以提高假阳性的概率和避免依赖检测网站和访问模式. Agosta等[25 ] 根据输入的数据进行有监督训练生成分类器,对流量进行预测用于调整阈值. Xia等[26 ] 给出动态自适应的异常检测算法,根据网络自相似度自适应调整阈值. Sun等[27 ] 提出优化的累积和(cumulative sum,CUSUM)算法,该算法能够自适应调整阈值. 这些研究在阈值设定方法的选择方面取得了一定的成就,但都没有进行DDoS攻击预警级别的动态自适应设定. ...

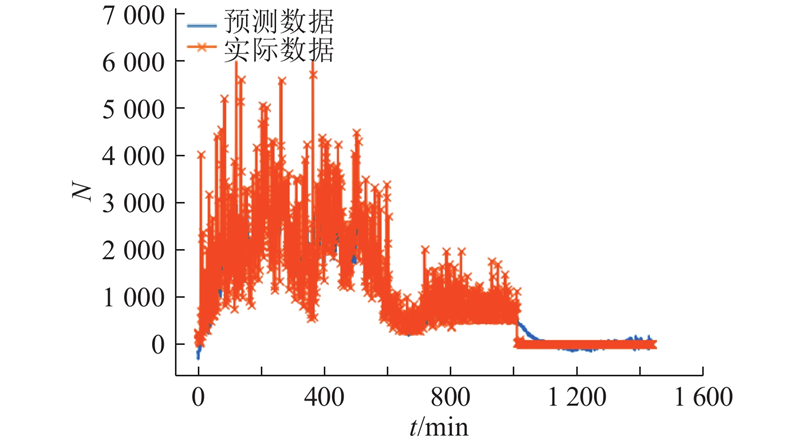

1

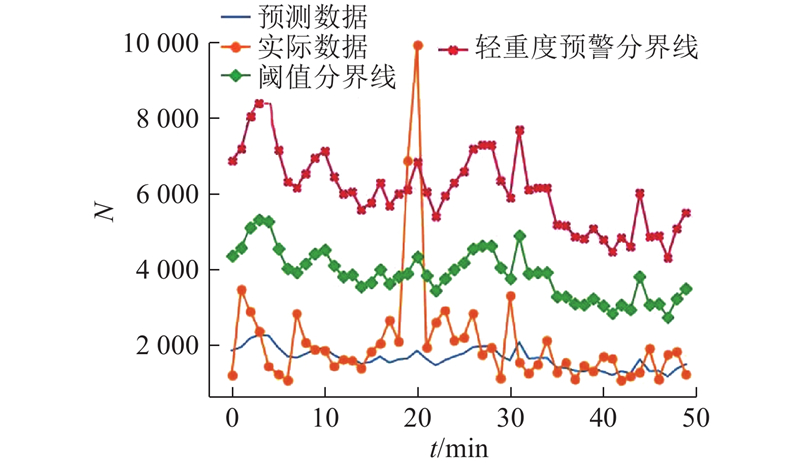

... 实验是在Linux环境中进行的,采用麻省理工实验室1999年实验室网络流量数据[28 ] 进行训练并预测. 该数据共包含3个星期,每个星期5天,每天24 h,共计360 h,21 600 min. 其中1~20 160 min为训练样本数据,20 161~21 600 min为测试样本数据. 采用麻省理工实验室2000年实验室攻击数据[29 ] 作为攻击样本数据. ...

1

... 实验是在Linux环境中进行的,采用麻省理工实验室1999年实验室网络流量数据[28 ] 进行训练并预测. 该数据共包含3个星期,每个星期5天,每天24 h,共计360 h,21 600 min. 其中1~20 160 min为训练样本数据,20 161~21 600 min为测试样本数据. 采用麻省理工实验室2000年实验室攻击数据[29 ] 作为攻击样本数据. ...

基于LSTM流量预测的DDoS攻击检测方法

1

2019

... 实验分为3个部分,将数据以1 min为时间间隔提取IPDCF特征. 利用LSTM神经网络模型,预测未来一天的IPDCF序列[30 ] . 根据动态自适应阈值,判定DDoS攻击态势预警级别. ...

基于LSTM流量预测的DDoS攻击检测方法

1

2019

... 实验分为3个部分,将数据以1 min为时间间隔提取IPDCF特征. 利用LSTM神经网络模型,预测未来一天的IPDCF序列[30 ] . 根据动态自适应阈值,判定DDoS攻击态势预警级别. ...